Stellen Sie sich vor, Sie öffnen Ihren Posteingang und sehen eine dringende E-Mail vom „WordPress Security Team“. Sie warnt Sie vor einer schwerwiegenden Sicherheitslücke und fordert Sie dringend zum schnellen Handeln auf.

Sie geraten in Panik. Der Verlust Ihrer Website könnte den Verlust von Kunden, Einnahmen oder jahrelanger harter Arbeit bedeuten. Aber hier ist der Haken – diese E-Mail ist nicht echt. Es ist ein Betrug, der darauf abzielt, Sie zum Klicken auf einen gefährlichen Link zu verleiten.

Leider werden gefälschte Sicherheits-E-Mails immer häufiger. Ich habe Dutzende von Phishing-Headern analysiert und Benutzern geholfen, deren Websites wiederherzustellen, deren Zustellraten durch diese Betrügereien beeinträchtigt wurden.

In diesem Leitfaden zeige ich Ihnen, wie Sie erkennen, ob eine WordPress-Sicherheits-E-Mail echt oder gefälscht ist. Sie lernen die Warnsignale kennen, auf die Sie achten müssen, und was Sie tun sollten, wenn Sie eine verdächtige E-Mail erhalten.

Kurze Zusammenfassung

Eine legitime WordPress-Sicherheits-E-Mail kommt immer von einer @wordpress.org-Domain, enthält niemals Anhänge und fragt niemals nach Ihrem Passwort. Wenn Sie eine verdächtige E-Mail erhalten, klicken Sie nicht auf Links. Überprüfen Sie stattdessen die Behauptung, indem Sie die offizielle WordPress.org-Nachrichtenseite oder das Dashboard Ihres Hosting-Anbieters überprüfen.

Wie diese gefälschten WordPress-Sicherheits-E-Mails funktionieren

Betrüger werden immer raffinierter. Sie wissen, dass Website-Betreiber sich Sorgen um die Sicherheit machen, und erstellen daher E-Mails, die offiziell aussehen.

WordPress ist der beliebteste Website-Builder und auch sehr sicher. Bösartige Hacker haben Schwierigkeiten, Schwachstellen im WordPress-Code zu finden, und greifen stattdessen auf Phishing zurück.

Phishing ist eine Betrugstechnik, bei der Angreifer vertrauenswürdige Quellen nachahmen, um Ihre sensiblen Informationen zu stehlen. Diese E-Mails behaupten möglicherweise, vom WordPress-Sicherheitsteam, Ihrem Hosting-Anbieter oder einem bekannten Sicherheitsunternehmen zu stammen.

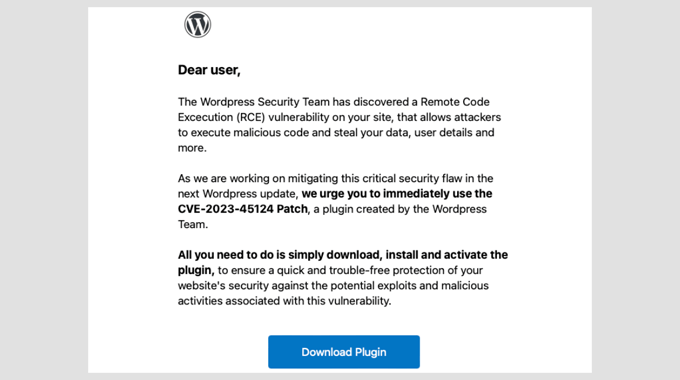

Die Nachricht enthält normalerweise:

- Eine Warnung vor einer Schwachstelle auf Ihrer Website.

- Ein Verweis auf eine Sicherheitslücke mit einem Namen wie „CVE-2025-45124“.

- Eine dringende Aufforderung, durch Klicken auf einen Link oder Herunterladen eines Sicherheitspatches Maßnahmen zu ergreifen.

Aber hier ist der Trick: Der Link führt nicht zu WordPress.org. Stattdessen leitet er zu einer Phishing-Seite, die echt aussieht, aber dazu dient, Ihre Anmeldedaten zu stehlen. Einige E-Mails bitten Sie auch, ein Plugin zu installieren, das Malware enthält.

Sobald die Betrüger Zugriff auf Ihre Website erhalten, können sie Backdoors einfügen, Besucher auf schädliche Websites umleiten oder Sie sogar komplett aussperren. Deshalb ist es wichtig, diese gefälschten E-Mails zu erkennen, bevor es zu spät ist.

So erkennen Sie eine gefälschte WordPress-Sicherheits-E-Mail

Das Erkennen einer gefälschten WordPress-Sicherheits-E-Mail ist nicht immer einfach. Einige Betrüger verwenden Logos, professionelle Formatierungen und Fachbegriffe, um ihre Nachrichten legitim erscheinen zu lassen.

Es gibt jedoch bestimmte, leicht erkennbare Warnsignale, die diese Betrügereien verraten. Hier sind die häufigsten:

- Verdächtige E-Mail-Adresse: Überprüfen Sie die Domain des Absenders sorgfältig. Offizielle WordPress-E-Mails stammen von

@wordpress.org(der Hauptdomain) oder gelegentlich von@wordpress.net. Jede andere Domain ist gefälscht. - Dringende Sprache: Formulierungen wie „Jetzt handeln!“ oder „Sofortiges Handeln erforderlich!“ sollen Panik auslösen und Sie dazu verleiten, unüberlegt zu klicken.

- Schlechte Grammatik und Formatierung: Viele Betrugs-E-Mails enthalten Tippfehler, ungeschickte Formulierungen oder inkonsistente Markenzeichen. Vergleichen Sie sie mit früheren E-Mails von WordPress hinsichtlich Klarheit und Tonfall.

- Links, die nicht zum Ziel passen: Bewegen Sie den Mauszeiger über jeden Link in der E-Mail (nicht klicken!), um zu sehen, wohin er tatsächlich führt. Wenn er nicht auf

wordpress.orgverweist, klicken Sie nicht darauf. - Unerwartete Anhänge: WordPress sendet niemals Anhänge in Sicherheits-E-Mails. Wenn eine Datei angehängt ist, handelt es sich um einen Betrug.

- Anfragen nach Passwörtern: WordPress wird Sie niemals per E-Mail nach Ihrem Passwort oder Ihren Anmeldedaten fragen. Jede E-Mail, die diese Informationen anfordert, ist gefälscht.

Ich habe all diese Tricks in Aktion gesehen. Ein Benutzer, mit dem ich zusammengearbeitet habe, klickte auf einen Link aus einer gefälschten E-Mail und gab unwissentlich seine Anmeldedaten preis.

Ihre Website wurde innerhalb weniger Stunden kompromittiert und leitete Besucher auf eine Phishing-Seite um. Geschichten wie diese erinnern uns daran, wie wichtig es ist, vorsichtig zu bleiben und jedes Detail zu überprüfen.

Sobald Sie diese Warnsignale erkennen, werden Sie sich sicherer fühlen, wenn Sie verdächtige E-Mails bearbeiten. Denken Sie daran, dass ein paar Sekunden zur Überprüfung Sie vor Tagen oder sogar Wochen der Bereinigung Ihrer Website retten können.

Denken Sie, eine WordPress-Sicherheits-E-Mail ist echt? So erfahren Sie es sicher

Manchmal zögern selbst die vorsichtigsten Website-Betreiber, wenn sie eine gut gemachte E-Mail zur Sicherheit sehen. Betrüger werden immer besser darin, ihre Nachrichten echt aussehen zu lassen.

Es gibt jedoch immer einen Weg, die Echtheit zu überprüfen, bevor Sie Maßnahmen ergreifen. So gehe ich vor, wenn ich eine sicherheitsbezogene E-Mail erhalte:

1. Überprüfen Sie die offiziellen WordPress-Quellen

WordPress veröffentlicht Sicherheitswarnungen auf WordPress.org. Wenn eine E-Mail eine kritische Schwachstelle behauptet, überprüfen Sie zuerst die offizielle Website.

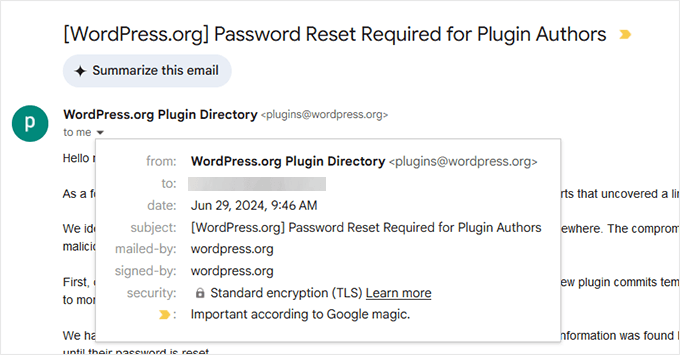

2. Überprüfen Sie Absender und Signaturinformationen der E-Mail

Offizielle WordPress-E-Mails werden immer von der Domain WordPress.org gesendet. In einigen Fällen können sie auch von WordPress.net stammen.

3. Vergleichen Sie mit früheren WordPress-E-Mails

Wenn Sie bereits echte Sicherheits-E-Mails von WordPress erhalten haben, achten Sie auf Unterschiede im Ton, in der Struktur und im Branding. Gefälschte E-Mails haben oft unbeholfene Formulierungen, inkonsistente Schriftarten oder falsche Abstände.

4. Suchen Sie nach einer übereinstimmenden Sicherheitswarnung Ihres Hosting-Anbieters

Seriöse WordPress-Hosting-Anbieter veröffentlichen verifizierte Sicherheitsupdates auf ihren Websites, darunter:

- Bluehost

- SiteGround

- Hostinger

Wenn Ihr Hosting-Anbieter das Problem nicht erwähnt hat, ist die E-Mail möglicherweise gefälscht.

5. Bewegen Sie den Mauszeiger über Links, bevor Sie klicken

Bevor Sie auf einen Link klicken, fahren Sie mit der Maus darüber, um zu sehen, wohin er führt. Wenn er nicht auf wordpress.org oder die offizielle Website Ihres Hosts verweist, vertrauen Sie ihm nicht.

Hacker nutzen oft täuschende Domainnamen, die wie eine wordpress.org-Domain aussehen, aber keine sind. Zum Beispiel ist eine Domain namens security-wordpress[.]org kein offizieller WordPress-Domainname, aber manche Benutzer bemerken das vielleicht nicht rechtzeitig.

6. Verwenden Sie ein WordPress-Sicherheits-Plugin

Plugins wie Wordfence und Sucuri verfolgen Schwachstellen und senden echte Sicherheitswarnungen. Wenn Ihr Plugin die Schwachstelle nicht erwähnt, handelt es sich wahrscheinlich um einen Betrug.

Einmal schickte uns ein Benutzer eine Sicherheits-E-Mail, die überzeugend aussah. Sie erwähnte eine Plugin-Schwachstelle, enthielt eine CVE-Nummer und hatte sogar das WordPress-Logo.

Als wir WordPress.org überprüften, gab es keine Erwähnung davon. Ein kurzer Blick auf den E-Mail-Header zeigte, dass sie von einer verdächtigen Domain stammte, was einen Phishing-Versuch bestätigte.

Diese schnellen Überprüfungsschritte können Ihnen helfen, nicht auf Betrügereien hereinzufallen. Wenn Sie jemals im Zweifel sind, warten Sie und überprüfen Sie. Echte Sicherheitswarnungen verschwinden nicht in wenigen Stunden.

Was tun, wenn Sie eine gefälschte Sicherheits-E-Mail erhalten

Sie haben also eine gefälschte Sicherheits-E-Mail entdeckt. Was nun?

Das Schlimmste, was Sie tun können, ist in Panik zu geraten und auf etwas in der E-Mail zu klicken. Befolgen Sie stattdessen diese Schritte, um Ihre Website zu schützen und den Betrug zu melden.

🫸 Klicken Sie auf keine Links

Selbst wenn die E-Mail legitim aussieht, klicken Sie niemals auf Links oder laden Sie Anhänge herunter. Wenn Sie bereits geklickt haben, ändern Sie Ihr WordPress-Passwort sofort.

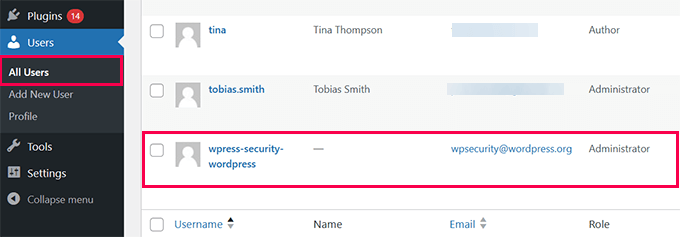

🕵️ Überprüfen Sie Ihre Website auf verdächtige Aktivitäten

Melden Sie sich in Ihrem WordPress-Dashboard an und suchen Sie nach unbekannten Administratoren, kürzlich installierten Plugins oder geänderten Einstellungen.

📨 Melden Sie die E-Mail Ihrem Hosting-Provider

Die meisten Webhosting-Unternehmen verfügen über spezielle Sicherheitsteams, die Phishing-Betrügereien abwickeln. Kontaktieren Sie den Support Ihres Hosts und geben Sie Details zu der verdächtigen E-Mail an.

🚩 Als Spam markieren

Das Markieren einer E-Mail als Spam in Ihrem Posteingang hilft E-Mail-Anbietern, ähnliche Nachrichten in Zukunft zu filtern. Spamfilter bei großen E-Mail-Unternehmen wie Gmail und Outlook sind unglaublich intelligent und erhalten Daten von mehreren anderen Spamfilter-Unternehmen.

Wenn Sie eine E-Mail als Spam markieren, bringen Sie deren Algorithmen bei, ähnliche E-Mails in Zukunft zu identifizieren und zu blockieren.

🔍 Sicherheits-Scan durchführen

Verwenden Sie ein WordPress-Sicherheits-Plugin wie Wordfence oder Sucuri, um nach Malware zu suchen, nur um sicherzugehen. Informationen dazu finden Sie in unserem Leitfaden So scannen Sie Ihre WordPress-Website auf potenziell bösartigen Code.

Ein Website-Besitzer, mit dem wir zusammengearbeitet haben, ignorierte eine gefälschte Sicherheits-E-Mail, fand aber später heraus, dass seine WordPress-Anmeldeseite angegriffen worden war.

Glücklicherweise hatten sie Cloudflare auf ihrer Website eingerichtet. Selbst der kostenlose Plan beinhaltet grundlegende Ratenbegrenzung und Bot-Schutz, was dazu beitrug, bösartige Anmeldeversuche zu blockieren.

Was passiert, wenn Sie auf den Betrug hereinfallen?

Selbst wenn Sie alle oben genannten Präventionstipps befolgt haben, können immer noch Fehler passieren. Auf einen Link in einer gefälschten E-Mail geklickt? Ein verdächtiges Plugin installiert? Keine Sorge – Sie sind nicht allein.

Wir haben gesehen, wie Website-Besitzer in Panik gerieten, nachdem sie feststellten, dass sie getäuscht wurden, aber schnelles Handeln kann den Schaden minimieren. Hier ist, was Sie sofort tun müssen:

1. Ändern Sie Ihre Passwörter: Wenn Sie Ihre WordPress-Anmeldedaten eingegeben haben, ändern Sie Ihr Passwort sofort.

Sie sollten auch die folgenden Passwörter aktualisieren, um unbefugten Zugriff zu verhindern:

- Hosting-Konto

- FTP-Konto

- Datenbankpasswort

2. Unbekannte Admin-Benutzer widerrufen: Melden Sie sich in Ihrem WordPress-Dashboard an und überprüfen Sie Benutzer » Alle Benutzer. Wenn Sie ein unbekanntes Administratorkonto sehen, löschen Sie es.

3. Scannen Sie Ihre Website auf Malware: Verwenden Sie ein Sicherheits-Scanner-Plugin wie Wordfence oder Sucuri, um nach bösartigen Dateien, Backdoors oder nicht autorisierten Änderungen zu suchen.

4. Stellen Sie ein Backup wieder her: Idealerweise sollten Sie Ihre eigenen Backups von einem WordPress-Backup-Plugin wie Duplicator haben. Wir empfehlen Duplicator, da es sicher, zuverlässig ist und es sehr einfach macht, Ihre Website wiederherzustellen, wenn etwas Schlimmes passiert.

Um mehr zu erfahren, lesen Sie unseren vollständigen Duplicator-Testbericht.

Wenn Sie kein Backup haben, versuchen Sie, sich an Ihren Hosting-Anbieter zu wenden. Die meisten guten WordPress-Hosting-Unternehmen führen Backups und können Ihnen helfen, Ihre Website aus einem sauberen Backup wiederherzustellen.

5. Überprüfen Sie den Dateimanager Ihrer Website

Greifen Sie auf Ihr Hosting-Kontrollfeld oder FTP zu und suchen Sie nach kürzlich geänderten Dateien. Wenn Sie unbekannte PHP-Skripte finden, könnten diese Teil einer Hintertür sein.

Hacker nutzen oft täuschende Namen wie wp-system.php, admin-logs.php oder config-checker.php, um sich in die Kern-WordPress-Dateien einzuschleichen. Einige verwenden möglicherweise zufällige Zeichenfolgen wie abc123.php oder erstellen versteckte Verzeichnisse in /wp-content/uploads/.

6. WordPress und alle Plugins aktualisieren

Wenn ein Angreifer eine Schwachstelle ausgenutzt hat, stellen Sie durch die Aktualisierung Ihrer Website sicher, dass er dieselbe Methode nicht erneut anwenden kann. Veraltete Themes, Plugins oder WordPress-Kern-Dateien können Sicherheitslücken enthalten, die Hacker ausnutzen.

Gehen Sie zu Dashboard » Updates und installieren Sie die neuesten Versionen. Weitere Details finden Sie in unserem Leitfaden So aktualisieren Sie WordPress sicher.

Wir haben einmal einem Kleinunternehmer geholfen, dessen Website kompromittiert worden war, nachdem er einen gefälschten Sicherheitspatch installiert hatte. Der Hacker injizierte bösartige Skripte, die Besucher auf eine Phishing-Seite umleiteten.

Glücklicherweise hatten sie ein aktuelles Backup. Die Wiederherstellung zusammen mit dem Zurücksetzen der Passwörter rettete ihre Website.

Wenn Ihre Website gehackt wurde, können Sie unserer Schritt-für-Schritt-Anleitung folgen, um Ihre WordPress-Website zu bereinigen: So beheben Sie eine gehackte WordPress-Website (Anfängerleitfaden).

So schützen Sie Ihre Website vor zukünftigen Betrugsversuchen

Das Verhindern von gefälschten Sicherheits-E-Mails ist genauso wichtig wie das Erkennen. Während Betrüger immer neue Tricks versuchen werden, können einige Vorsichtsmaßnahmen Ihre Website sicher halten.

- Zwei-Faktor-Authentifizierung (2FA) aktivieren: Das Hinzufügen von 2FA zu Ihrer WordPress-Anmeldung verhindert unbefugten Zugriff, selbst wenn Ihr Passwort gestohlen wird.

- WordPress Firewall & Sicherheit-Plugins verwenden: Verwenden Sie eine WordPress-Firewall wie Cloudflare und stärken Sie diese dann mit einem Sicherheit-Plugin wie Wordfence oder Sucuri.

- WordPress, Plugins und Themes aktualisieren: Wenn Sie alles auf dem neuesten Stand halten, verhindern Sie, dass Hacker bekannte Schwachstellen ausnutzen.

- E-Mails vor dem Handeln überprüfen: Überprüfen Sie immer WordPress.org und die Website Ihres Hosting-Anbieters, bevor Sie auf Sicherheits-E-Mails reagieren.

- Schulen Sie Ihr Team: Wenn mehrere Teammitglieder an Ihrer Website arbeiten, schulen Sie sie darin, Phishing-E-Mails zu erkennen und alles Verdächtige zu melden.

Indem Sie diese Schritte befolgen, machen Sie es Betrügern viel schwerer, Sie zu täuschen, und halten Ihre WordPress-Site sicher.

Häufig gestellte Fragen zu WordPress-Sicherheits-E-Mails

Hier sind einige häufig gestellte Fragen zu WordPress-Sicherheits-E-Mails und Phishing-Betrügereien.

Sendet WordPress Sicherheits-E-Mails?

Ja, WordPress sendet legitime Sicherheits-E-Mails. Dazu gehören Benachrichtigungen über automatische Updates, Bestätigungen von Passwortzurücksetzungen und Warnungen vor kritischen Sicherheitslücken. Diese E-Mails stammen jedoch immer von @wordpress.org und fordern Sie niemals auf, Patches herunterzuladen oder auf verdächtige Links zu klicken.

Welche E-Mail-Adresse verwendet WordPress?

Offizielle WordPress-E-Mails stammen von der Domain @wordpress.org. Möglicherweise erhalten Sie gelegentlich E-Mails von @wordpress.net, dies ist jedoch seltener. Jede andere Domain, die vorgibt, WordPress zu sein, ist gefälscht.

Wie melde ich eine gefälschte WordPress-Sicherheits-E-Mail?

Sie können Phishing-E-Mails melden, indem Sie sie in Ihrem E-Mail-Client als Spam markieren. Dies hilft E-Mail-Anbietern, ähnliche Nachrichten zu blockieren. Sie können den Betrug auch dem Sicherheitsteam Ihres Hosting-Anbieters melden, das oft über einen speziellen Prozess zur Untersuchung von Phishing-Versuchen verfügt, die seine Kunden betreffen.

Kann eine gefälschte E-Mail automatisch Malware installieren?

Allein das Öffnen einer E-Mail kann normalerweise keine Malware auf Ihrem Computer oder Ihrer Website installieren. Das Klicken auf Links oder das Herunterladen von Anhängen kann jedoch Schaden anrichten. Deshalb sollten Sie niemals auf Links klicken oder Dateien aus verdächtigen E-Mails herunterladen.

Bleiben Sie einen Schritt voraus und halten Sie Ihre Website sicher

Gefälschte WordPress-Sicherheits-E-Mails mögen beängstigend klingen, aber jetzt wissen Sie, wie Sie sie erkennen, bevor sie Schaden anrichten. Denken Sie daran, dass Betrüger auf Angst und Dringlichkeit setzen, aber Sie können sie überlisten, indem Sie ruhig bleiben 😎.

Wenn Sie das nächste Mal eine verdächtige E-Mail sehen, atmen Sie tief durch, verlangsamen Sie sich und überprüfen Sie die Details. Sie haben die Kontrolle.

Indem Sie E-Mails verifizieren, Ihre WordPress-Site auf dem neuesten Stand halten und die richtigen Sicherheitstools verwenden, können Sie Ihre Website zu einem viel schwierigeren Ziel für Betrüger machen.

Möchten Sie die Sicherheit Ihrer Website auf die nächste Stufe heben? Wir haben einen vollständigen Leitfaden zur WordPress-Sicherheit mit Schritt-für-Schritt-Tipps zusammengestellt. Möglicherweise möchten Sie auch unsere Expertenauswahl der besten WordPress-Sicherheits-Scanner zur Erkennung von Malware und Hacks sehen.

Wenn Ihnen dieser Artikel gefallen hat, abonnieren Sie bitte unseren YouTube-Kanal für WordPress-Video-Tutorials. Sie finden uns auch auf Twitter und Facebook.

Haben Sie eine Frage oder einen Vorschlag? Hinterlassen Sie bitte einen Kommentar, um die Diskussion zu beginnen.