Immagina questo: stai cercando di controllare il tuo sito WordPress quando, improvvisamente, vieni reindirizzato a un sito di gioco d'azzardo sospetto o a una pagina di prodotti farmaceutici poco raccomandabile.

Il tuo cuore sprofonda quando ti rendi conto che il tuo sito è stato hackerato. 😱

Sappiamo esattamente quanto possano essere terrificanti e frustranti queste situazioni. Ma prima, fai un respiro profondo.

Il tuo sito web può essere salvato e siamo qui per guidarti in ogni fase del processo di recupero. Sia che i tuoi visitatori vedano reindirizzamenti spam o che tu riceva il temuto avviso di Google "Questo sito potrebbe essere stato compromesso", abbiamo la soluzione per te.

In questo articolo, ti mostreremo come impedire a WordPress di reindirizzare a siti web di spam.

Perché il mio sito WordPress viene reindirizzato allo spam?

I reindirizzamenti spam si verificano quando gli hacker iniettano codice dannoso nel tuo sito WordPress. Questo codice invia quindi i visitatori a siti web indesiderati pieni di pubblicità, truffe di phishing o malware.

Gli hacker possono utilizzare diversi metodi per accedere al tuo sito, tra cui:

- Plugin e temi infetti: Plugin e temi scaricati da fonti non autorizzate (temi e plugin WordPress nulled) sono una causa comune di malware e reindirizzamenti spam.

- Password deboli: Gli aggressori possono indovinare o rubare password di amministrazione deboli per prendere il controllo del tuo sito e inserire codice dannoso che reindirizza gli utenti a siti di spam.

- Vulnerabilità di sicurezza non corrette: Se il tuo core di WordPress, i plugin o i temi sono obsoleti, gli hacker possono sfruttare vulnerabilità note per aggiungere codice dannoso.

- Backdoor nascoste: Anche dopo aver rimosso il malware visibile, gli hacker lasciano a volte punti di accesso nascosti per reinfettare il tuo sito in seguito. Questi sono chiamati backdoor.

Molti proprietari di siti web non si rendono conto che il proprio sito è stato violato finché i visitatori non iniziano a lamentarsi o i motori di ricerca non emettono un avviso.

Quando il tuo sito è stato compromesso, il tempo è essenziale. Ogni minuto in cui il tuo sito web reindirizza a siti web di spam potrebbe significare visitatori persi, reputazione danneggiata e potenziali penalità di Google. Prima agisci, minore sarà il danno.

Detto questo, abbiamo creato una guida completa passo passo su come correggere i reindirizzamenti di siti spam di WordPress. Ti guideremo attraverso ogni parte del processo di pulizia, spiegando cosa fare e perché è importante.

Passaggio 0: Crea un punto di ripristino del backup

Prima di iniziare qualsiasi riparazione, assicurati di avere un backup recente del tuo sito. Se qualcosa va storto, avrai bisogno di un punto di ripristino.

Ti consigliamo di utilizzare Duplicator, che esegue facilmente il backup e il ripristino del tuo sito web. Lo utilizziamo in tutta la nostra attività ed è stato un punto di svolta per le nostre esigenze di backup sicuro. Per maggiori dettagli, consulta la nostra recensione completa di Duplicator.

Nota: È disponibile anche una versione gratuita di Duplicator. Puoi provarla, ma ti consigliamo di passare a un piano a pagamento, che offre più funzionalità.

Ora che hai preparato il tuo sito web per le riparazioni, iniziamo a correggere i reindirizzamenti spam.

Passaggio 1: Scansiona il tuo sito web alla ricerca di malware

Pensa alla scansione dei malware come all'uso di un metal detector in spiaggia: ti aiuta a trovare minacce nascoste nei file del tuo sito.

La nostra esperienza dimostra che i reindirizzamenti spam si nascondono spesso in luoghi inaspettati, rendendo essenziale una scansione approfondita.

Fortunatamente, esistono eccellenti plugin di sicurezza per WordPress che puoi utilizzare per scansionare il tuo sito web.

Ecco come eseguire una scansione malware efficace.

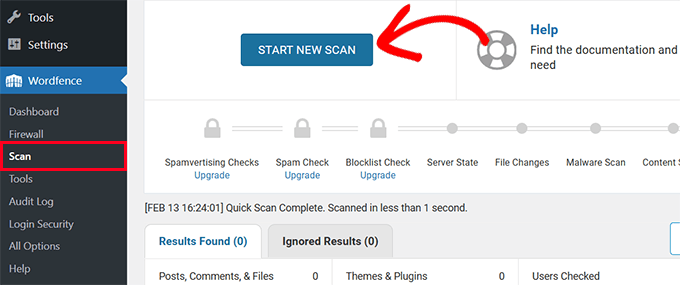

Innanzitutto, devi installare un plugin di sicurezza affidabile (come Sucuri Security o Wordfence). Ai fini di questo articolo, ti mostreremo come eseguire una scansione in Wordfence, ma le istruzioni funzionano allo stesso modo indipendentemente dal plugin di sicurezza che stai utilizzando.

Innanzitutto, dovrai installare il plugin di sicurezza di tua scelta. Per i dettagli, consulta la nostra guida su come installare un plugin di WordPress.

Successivamente, sotto il menu dei plugin, vai alla sezione Scansione ed esegui una scansione completa del sito. Potrebbe volerci del tempo per completare la scansione a seconda della quantità di dati e file archiviati.

Una volta terminato, vedrai i risultati della scansione.

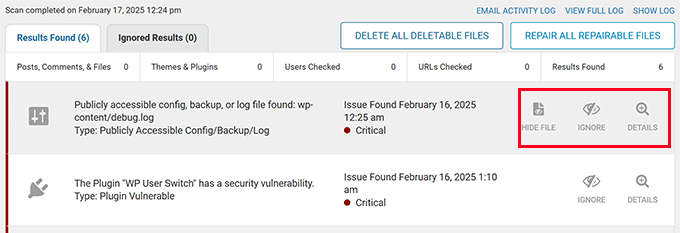

Esamina attentamente i risultati e cerca problemi gravi, critici e di altro tipo. Puoi fare clic su un problema per visualizzarne i dettagli.

Qui, la maggior parte dei plugin di sicurezza ti fornirà anche istruzioni su come risolvere quel problema.

Gli scanner di sicurezza per WordPress sono abbastanza bravi a individuare alcuni dei malware e degli hack di reindirizzamento più noti. Speriamo che siano in grado di trovare il codice responsabile dei reindirizzamenti spam.

💡 Suggerimento Pro: Non fare affidamento su un solo scanner. Diversi strumenti di sicurezza possono individuare diversi tipi di malware. Consigliamo di utilizzare almeno due diverse soluzioni di scansione.

Passaggio 2: Controlla gli utenti amministratori sospetti

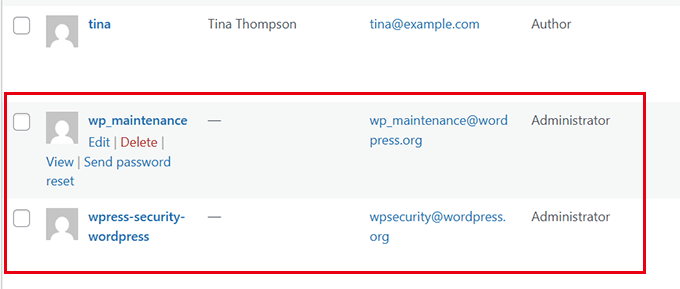

Gli hacker creano spesso account amministratore nascosti per mantenere l'accesso al tuo sito. Questi account potrebbero avere nomi utente dall'aspetto innocuo o essere mascherati da account di sistema.

Abbiamo visto casi in cui gli hacker hanno creato un singolo account utente amministratore abilmente mascherato. Abbiamo anche visto casi in cui il malware ha creato dozzine di account amministratore.

Segui semplicemente questi passaggi per identificare e rimuovere gli utenti sospetti.

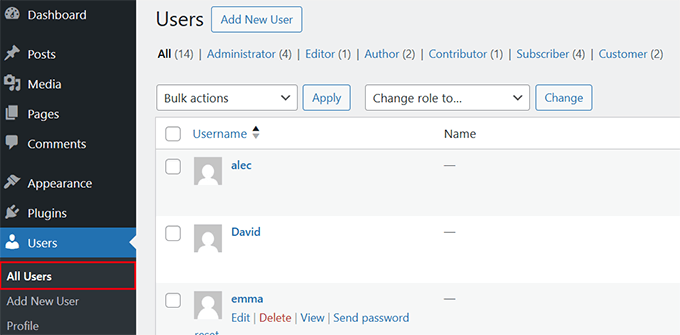

Vai alla pagina Utenti » Tutti gli Utenti nella tua bacheca di amministrazione di WordPress.

Qui, devi cercare account che non riconosci. Questi potrebbero essere account con numeri casuali o nomi utente strani o account che fingono di essere account di sistema.

Successivamente, è ora di rimuovere immediatamente eventuali account sospetti facendo clic su 'Elimina' sotto quell'account.

⚠️ Attenzione: Alcuni hacker nominano i loro account con nomi di ruoli comuni di WordPress come "admin_support" o "wp_maintenance". Sii estremamente vigile con nomi utente dall'aspetto di sistema.

Una volta esaminati ed eliminati gli account utente sospetti, puoi passare al passaggio successivo.

Passaggio 3: Sostituire i file WordPress compromessi

Proprio come sostituire un disco rigido infetto da virus con uno pulito, dobbiamo ripristinare versioni pulite dei file principali di WordPress.

Non preoccuparti: questo non influenzerà nessuno dei contenuti del tuo sito web, immagini, temi o plugin.

Ecco il nostro processo testato per la sostituzione sicura dei file.

Innanzitutto, devi scaricare una copia fresca di WordPress da WordPress.org e decomprimere il file sul tuo computer.

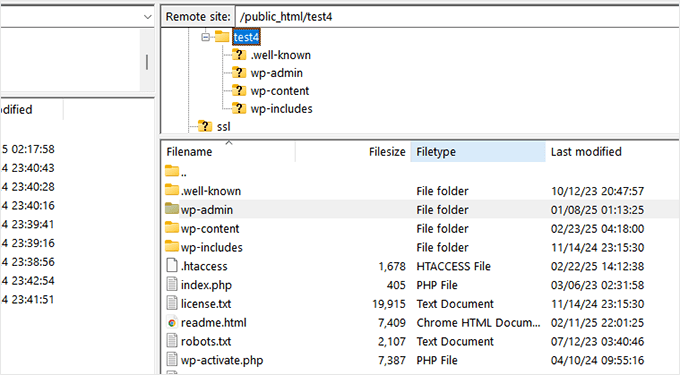

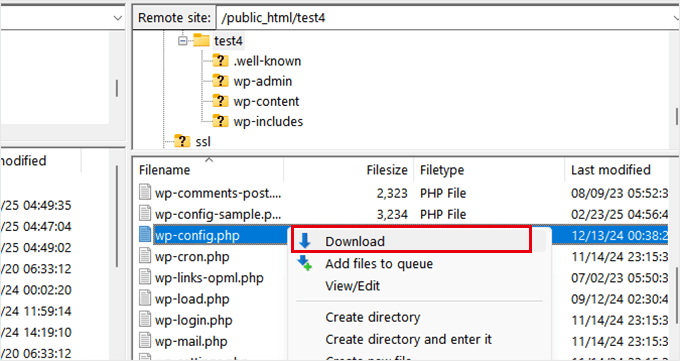

Successivamente, connettiti al tuo sito utilizzando un client FTP o l'app File Manager in cPanel e naviga nella cartella principale di WordPress.

Questa è la cartella in cui sarai in grado di vedere le cartelle wp-admin, wp-includes e wp-content.

Ora, procedi ed elimina le cartelle esistenti wp-admin e wp-includes.

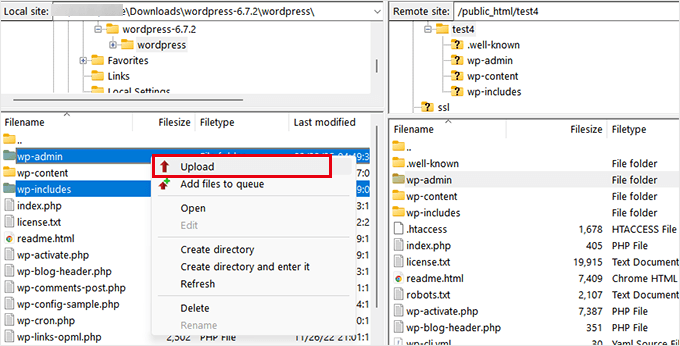

Una volta eliminate, devi caricare le versioni pulite dal tuo computer.

Dopo aver sostituito le cartelle principali, devi sostituire tutti i file principali nella directory principale. Ciò include file come wp-activate.php, wp-blog-header.php, wp-comments-post.php, wp-config-sample.php e altri.

Quando richiesto, seleziona ‘Sovrascrivi’ per sostituire i vecchi file con la nuova versione.

Successivamente, devi scaricare il file wp-config.php sul tuo computer come backup ed eliminare il file .htaccess dalla tua cartella principale. Non preoccuparti perché WordPress rigenererà automaticamente il file .htaccess per te.

Ora, devi rinominare il file wp-config-sample.php in wp-config.php e quindi fare clic con il pulsante destro del mouse per 'Modificarlo'. Il file si aprirà in un editor di testo come Blocco note o TextEdit.

Compila attentamente i valori per la connessione al database. Puoi consultare il vecchio file wp-config.php scaricato nel passaggio precedente per scoprire il tuo database WordPress, il prefisso delle tabelle, il nome utente, la password e l'host.

Per maggiori dettagli, consulta la nostra guida su come modificare il file wp-config.php.

Una volta terminato di sostituire i vecchi file core con copie fresche, non dimenticare di visitare il tuo sito web e la dashboard di amministrazione per assicurarti che tutto funzioni come previsto.

Dopodiché, puoi passare al passaggio successivo.

Passaggio 4: Rimuovere codice dannoso dai file di temi e plugin

Una delle fonti comuni di malware sono i plugin e temi nulled. Si tratta di copie piratate di plugin e temi premium di WordPress scaricati da fonti non autorizzate.

Gli hacker amano nascondere codice dannoso nei file di temi e plugin. Spesso iniettano i loro link di spam e reindirizzamenti in file legittimi, rendendoli più difficili da individuare. Ma non preoccuparti: ti mostreremo esattamente cosa cercare.

⚠️Attenzione: La maggior parte delle impostazioni dei temi e dei plugin di WordPress sono memorizzate nel database e rimarranno lì anche se elimini quei file. Tuttavia, a volte potresti perdere impostazioni o modifiche personalizzate apportate a quei file. In tal caso, dovrai ripristinare manualmente tali modifiche.

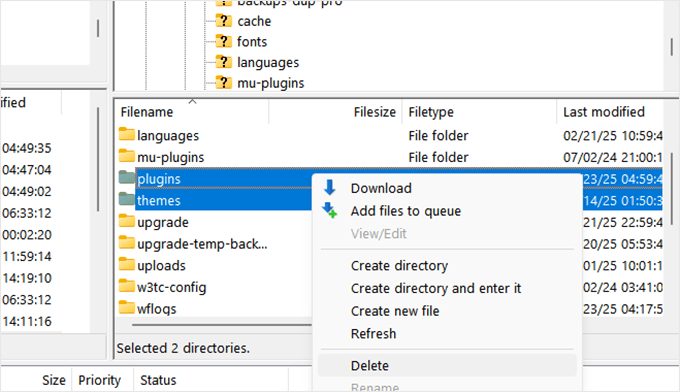

Segui semplicemente questo processo per pulire i tuoi file di plugin e temi.

Innanzitutto, devi scaricare copie fresche di tutti i tuoi temi e plugin da fonti attendibili. Per temi e plugin gratuiti, la fonte attendibile è il sito web stesso di WordPress.org. Per temi e plugin premium, dovrai scaricarli dai siti web ufficiali.

Una volta scaricati tutti i file dei plugin e del tema, connettiti al tuo sito web utilizzando un client FTP e naviga nella cartella wp-content.

Ora devi eliminare le cartelle themes e plugins dal tuo sito web. Una volta eliminate, crea nuove directory e chiamale 'themes' e 'plugins'. Avrai ora cartelle themes e plugins vuote sul tuo sito web.

Ora puoi iniziare a caricare i file del tema e dei plugin che hai scaricato in precedenza. Dovrai decomprimere ogni file scaricato prima di poterli caricare sul tuo sito web.

Una volta caricati tutti i file, vai nell'area di amministrazione di WordPress nel browser e attiva il tema e i plugin che stavi utilizzando in precedenza. Se vedi un errore, potresti dover provare a caricare nuovamente quel particolare file del tema o del plugin.

La sostituzione dei file del tema e dei plugin con versioni più recenti scaricate da fonti autentiche li pulirà.

Speriamo che, a questo punto, il tuo sito web sia libero da reindirizzamenti spam. Tuttavia, per garantire la sicurezza del tuo sito web, dovrai rafforzarne la sicurezza.

Fase 6: Proteggere WordPress dopo aver eliminato i reindirizzamenti spam

La sicurezza non è una cosa da fare una volta sola. È invece un processo continuo.

Ora che hai eliminato e corretto i reindirizzamenti spam, il passo successivo è assicurarsi che il tuo sito web rimanga pulito in futuro.

Per fare ciò, devi eseguire alcune operazioni aggiuntive di rafforzamento della sicurezza sul tuo sito web.

1. Cambia tutte le password del sito web

Le password svolgono un ruolo importante nella sicurezza di WordPress. Se ritieni che il tuo sito web sia stato violato, devi immediatamente cambiare tutte le tue password relative al tuo sito web.

Questo include quanto segue:

- Tutti gli account utente sul tuo sito web WordPress. Vedi la nostra guida su come cambiare le password per tutti gli utenti in WordPress.

- Password per tutti gli account FTP del tuo sito web. Puoi trovare gli account FTP nel pannello di controllo del tuo hosting WordPress e puoi gestirne le password lì.

- Password per il nome utente del tuo database WordPress. Puoi trovare gli utenti MySQL nel pannello di controllo del tuo account di hosting nella sezione Database. Devi anche aggiornare la password per il nome utente del database nel tuo file

wp-config.php. Altrimenti, il tuo sito web inizierà a mostrare l'errore di connessione al database.

💡Suggerimento Pro: Usa sempre password più forti e un'app di gestione password come 1Password per memorizzare tutte le tue password.

2. Installa un plugin di sicurezza e un firewall per WordPress

Ora che abbiamo ripulito l'attacco, è il momento di rafforzare il tuo sito contro futuri attacchi. Pensa a questo passaggio come all'installazione di un sistema di sicurezza high-tech per il tuo sito WordPress.

Ecco la nostra configurazione di sicurezza consigliata:

- Installa un plugin di sicurezza per WordPress come Sucuri o Wordfence (entrambi hanno eccellenti versioni gratuite).

- Configura un firewall per WordPress che funzioni nel cloud. Consigliamo di utilizzare il CDN gratuito di Cloudflare, che blocca automaticamente qualsiasi attività sospetta prima ancora che raggiunga il tuo sito web.

Usiamo Cloudflare su WPBeginner. Puoi leggere la nostra esperienza nel nostro studio di caso sul passaggio a Cloudflare.

La combinazione di un plugin di sicurezza per WordPress che funziona sul tuo sito web e un firewall basato su cloud rafforza la sicurezza del tuo WordPress a un livello professionale. È in grado di bloccare il malware più comune, gli attacchi DDoS e i tentativi di hacking brute force.

Suggerimenti bonus: prevenire futuri attacchi a WordPress

Il modo migliore per affrontare gli attacchi è prevenirli in primo luogo. Dopo aver aiutato innumerevoli utenti a recuperare i propri siti, abbiamo sviluppato una solida strategia di prevenzione.

Puoi leggerli tutti nel nostro manuale completo sulla sicurezza di WordPress. È una configurazione di sicurezza passo passo che utilizziamo su tutti i nostri siti web, scritta specificamente per principianti e piccole imprese.

Ecco le nostre migliori pratiche di sicurezza:

- Configura backup automatici di WordPress.

- Mantieni aggiornati il core, i temi e i plugin di WordPress.

- Configura l'autenticazione a due fattori in WordPress.

- Limita i tentativi di accesso per prevenire attacchi brute force.

Questi suggerimenti sono rapidi e facili da implementare. Ti proteggeranno da futuri attacchi dannosi di reindirizzamento URL spam.

Parole finali: Proteggere WordPress da reindirizzamenti spam e malware

Affrontare i reindirizzamenti spam può essere spaventoso, ma ora hai tutti gli strumenti e le conoscenze necessarie per riparare il tuo sito.

Ricorda, la sicurezza non è una soluzione una tantum, è un processo continuo. Utilizzando i suggerimenti di prevenzione che abbiamo condiviso, sarai molto meglio protetto contro futuri attacchi. 💪

Potresti anche voler leggere il nostro articolo su come capire se un'email di sicurezza di WordPress è reale o falsa o come proteggere un multisito WordPress.

Se ti è piaciuto questo articolo, iscriviti al nostro Canale YouTube per tutorial video su WordPress. Puoi trovarci anche su Twitter e Facebook.

Dara Eduok

Grazie.

Mi hai appena aiutato a salvare il mio sito

Supporto WPBeginner

Lieti di sapere che la nostra guida ha potuto aiutare!

Amministratore

Shamsudeen

Ciao, WPBeginner,

Come hai giustamente detto, nel momento in cui scopri che il tuo sito è stato hackerato, il tempo è essenziale. Ogni secondo conta.

Per esperienza, è meglio cercare aiuto professionale se non si è esperti di tecnologia o familiari con WordPress. Tuttavia, questo dipende anche dalla gravità del problema e dall'hosting web. Alcuni hosting web, come Kinsta, offrono servizi gratuiti di rimozione malware. Questo può essere un vantaggio e far risparmiare costi in tali situazioni.

Grazie per aver condiviso.