次のような状況を想像してください。WordPressウェブサイトを確認しようとしたところ、突然、不審なギャンブルサイトや怪しい製薬会社のページに飛ばされてしまいました。

サイトがハッキングされたことに気づき、がっかりします。😱

この状況がどれほど恐ろしく、イライラするものか、私たちはよく理解しています。しかし、まずは深呼吸をしてください。

あなたのウェブサイトは救うことができます。私たちは、復旧プロセスのすべてのステップをガイドするためにここにいます。訪問者がスパムリダイレクトを見ている場合でも、Googleからあの忌まわしい「このサイトはハッキングされている可能性があります」という警告が表示されている場合でも、私たちはあなたをカバーしています。

この記事では、WordPressがスパムサイトにリダイレクトされるのを停止する方法をご紹介します。

WordPressサイトがスパムにリダイレクトされるのはなぜですか?

スパムリダイレクトは、ハッカーが悪意のあるコードをWordPressサイトに注入したときに発生します。このコードは、訪問者を広告、フィッシング詐欺、またはマルウェアで満たされた不要なウェブサイトに送信します。

ハッカーは、サイトへのアクセスを取得するためにさまざまな方法を使用する可能性があります。それには以下が含まれます:

- 感染したプラグインとテーマ: 不正なソースからダウンロードされたプラグインやテーマ(不正コピーされたWordPressテーマとプラグイン)は、マルウェアやスパムリダイレクトの一般的な原因です。

- 弱いパスワード: 攻撃者は弱い管理者パスワードを推測または盗むことでサイトを乗っ取り、ユーザーをスパムサイトにリダイレクトする悪意のあるコードを挿入できます。

- 未修正のセキュリティホール: WordPressのコア、プラグイン、またはテーマが古い場合、ハッカーは既知の脆弱性を悪用して悪意のあるコードを追加できます。

- 隠されたバックドア: 目に見えるマルウェアを削除した後でも、ハッカーは後でサイトを再感染させるために隠されたアクセスポイントを残すことがあります。これらはバックドアと呼ばれます。

多くのウェブサイト所有者は、訪問者からの苦情や検索エンジンからの警告が出るまで、サイトがハッキングされたことに気づきません。

サイトが侵害された場合、時間は非常に重要です。ウェブサイトがスパムサイトにリダイレクトされるたびに、訪問者を失い、評判を損ない、潜在的なGoogleペナルティを受ける可能性があります。早く行動するほど、被害は少なくなります。

それを踏まえ、WordPressのスパムサイトリダイレクトを修正するための包括的なステップバイステップガイドを作成しました。クリーンアッププロセスの各部分を順を追って説明し、何をすべきか、そしてなぜそれが重要なのかを解説します。

ステップ0:バックアップ復元ポイントの作成

修理を開始する前に、サイトの最近のバックアップがあることを確認してください。万が一問題が発生した場合、復元ポイントが必要になります。

ウェブサイトを簡単にバックアップおよび復元できるDuplicatorの使用をお勧めします。私たちはビジネス全体でこれを使用しており、安全なバックアップのニーズにとってゲームチェンジャーとなりました。詳細については、当社の完全なDuplicatorレビューをご覧ください。

注意: Duplicatorの無料版も利用可能です。試すことはできますが、より多くの機能を提供する有料プランへのアップグレードをお勧めします。

ウェブサイトの準備が整ったので、スパムリダイレクトの修正を開始しましょう。

ステップ1:ウェブサイトのマルウェアスキャン

マルウェアスキャンは、ビーチで金属探知機を使うようなものだと考えてください。サイトのファイルに隠された脅威を見つけるのに役立ちます。

私たちの経験では、スパムリダイレクトは予期せぬ場所に隠れていることが多いため、徹底的なスキャンが不可欠です。

幸いなことに、ウェブサイトをスキャンするために使用できる優れたWordPressセキュリティプラグインがあります。

効果的なマルウェアスキャンを実行する方法は次のとおりです。

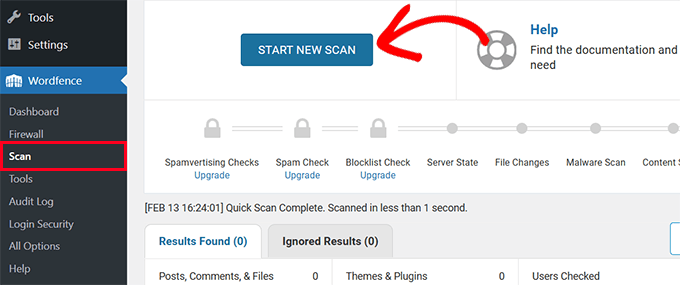

まず、信頼できるセキュリティプラグイン(Sucuri SecurityまたはWordfenceなど)をインストールする必要があります。この記事ではWordfenceでスキャンを実行する方法を示しますが、どのセキュリティプラグインを使用しているかに関わらず、手順は同じです。

まず、選択したセキュリティプラグインをインストールする必要があります。詳細については、WordPressプラグインのインストール方法に関するガイドをご覧ください。

次に、プラグインメニューの下で、スキャンセクションに移動し、包括的なサイトスキャンを実行します。保存されているデータとファイルの量によっては、スキャンが完了するまでに時間がかかる場合があります。

それが完了すると、スキャン結果が表示されます。

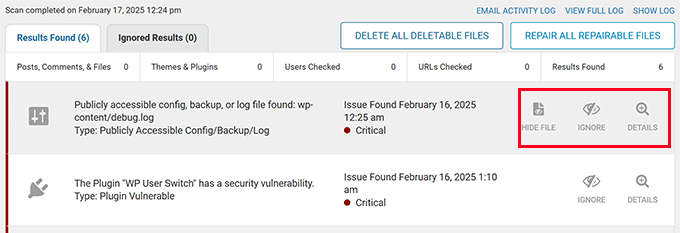

結果を注意深く確認し、重大な問題、クリティカルな問題、その他の問題を探してください。問題をクリックすると、詳細を表示できます。

ここで、ほとんどのセキュリティプラグインは、その問題に対処する方法についての指示も提供します。

WordPressセキュリティスキャナーは、最も悪名高いマルウェアやリダイレクトハックのいくつかを検出するのに非常に優れています。うまくいけば、スパムリダイレクトの原因となっているコードを見つけることができるでしょう。

💡プロのヒント: スキャナーを1つだけに頼らないでください。異なるセキュリティツールは、異なる種類のマルウェアを検出できます。少なくとも2つの異なるスキャンソリューションを使用することをお勧めします。

ステップ2:不審な管理者ユーザーを確認する

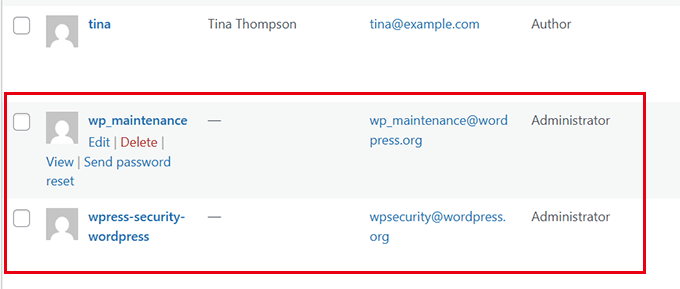

ハッカーは、サイトへのアクセスを維持するために、隠された管理者アカウントを作成することがよくあります。これらのアカウントは、無害に見えるユーザー名を持っているか、システムアカウントとして偽装されている場合があります。

ハッカーが巧妙に偽装された単一の管理者ユーザーアカウントを作成したケースを目にしたことがあります。また、マルウェアが数十個の管理者アカウントを作成したケースも目にしたことがあります。

不審なユーザーを特定して削除するには、これらの手順に従ってください。

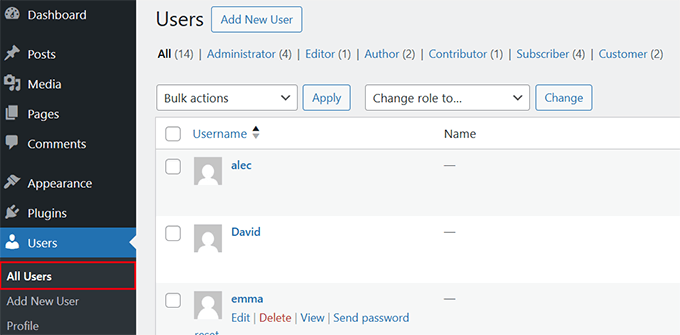

WordPress 管理ダッシュボードの ユーザー » 全ユーザー ページに移動します。

ここでは、身に覚えのないアカウントを探す必要があります。これらは、ランダムな数字や奇妙なユーザー名のアカウント、またはシステムアカウントになりすましたアカウントである可能性があります。

次に、そのアカウントの下にある「削除」をクリックして、疑わしいアカウントを直ちに削除する時間です。

⚠️ 警告: ハッカーの中には、「admin_support」や「wp_maintenance」のような一般的なWordPressのロールにちなんでアカウント名を付ける者もいます。システム関連に見えるユーザー名には特に注意してください。

不審なユーザーアカウントを確認・削除したら、次のステップに進むことができます。

ステップ 3: ハッキングされた WordPress ファイルを置き換える

ウイルスに感染したハードドライブをクリーンなものに交換するのと同じように、コアWordPressファイルをクリーンなバージョンに復元する必要があります。

心配しないでください。これは、ウェブサイトのコンテンツ、画像、テーマ、またはプラグインに影響を与えることはありません。

安全なファイル置換のためのテスト済みのプロセスを以下に示します。

まず、WordPress.orgからWordPressの最新コピーをダウンロードし、コンピューター上でファイルを解凍する必要があります。

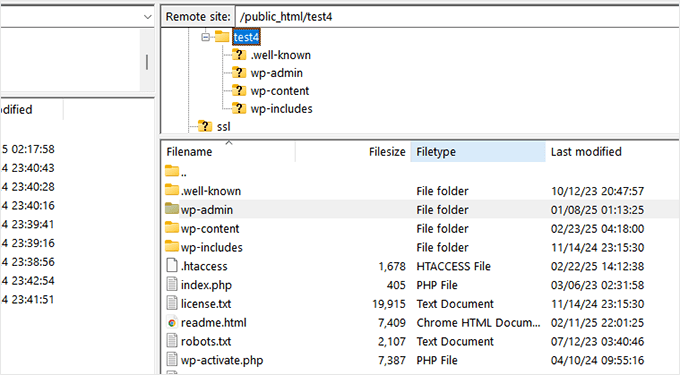

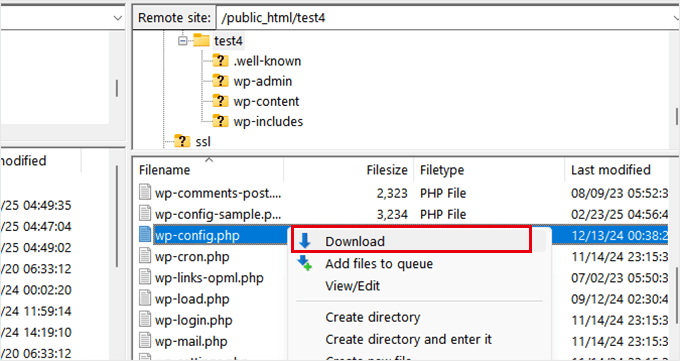

次に、FTPクライアントまたはcPanelのファイルマネージャーアプリを使用してサイトに接続し、WordPressのルートフォルダに移動します。

ここは、wp-admin、wp-includes、wp-contentフォルダが表示される場所です。

次に、既存のwp-adminおよびwp-includesフォルダを削除します。

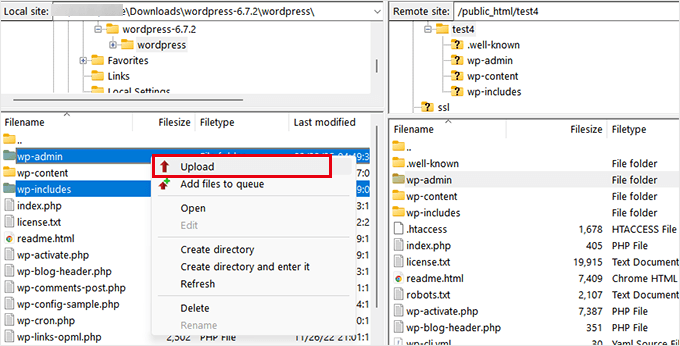

削除したら、コンピューターからクリーンなバージョンをアップロードする必要があります。

メインフォルダを置き換えた後、ルートディレクトリ内のすべてのコアファイルを置き換える必要があります。これには、wp-activate.php、wp-blog-header.php、wp-comments-post.php、wp-config-sample.phpなどのファイルが含まれます。

プロンプトが表示されたら、「上書き」を選択して、古いファイルを新しいバージョンに置き換えます。

次に、wp-config.phpファイルをバックアップとしてコンピューターにダウンロードし、ルートフォルダから.htaccessファイルを削除する必要があります。WordPressは.htaccessファイルを自動的に再生成するので心配いりません。

次に、wp-config-sample.phpファイルをwp-config.phpに名前変更し、右クリックして「編集」します。ファイルは、メモ帳やテキストエディットなどのテキストエディタで開かれます。

データベース接続の値を慎重に入力してください。前のステップでダウンロードした古いwp-config.phpファイルを参考に、WordPressデータベース、テーブルプレフィックス、ユーザー名、パスワード、ホスト名を確認できます。

詳細については、wp-config.phpファイルの編集方法に関するガイドをご覧ください。

古いコアファイルを新しいコピーに置き換えたら、ウェブサイトと管理ダッシュボードにアクセスして、すべてが期待どおりに機能していることを確認するのを忘れないでください。

その後、次のステップに進むことができます。

ステップ4:テーマとプラグインファイルから悪意のあるコードを削除する

マルウェアの一般的な原因の1つは、不正コピーされたプラグインとテーマです。これらは、正規以外のソースからダウンロードされた、プレミアムWordPressプラグインとテーマの海賊版です。

ハッカーは、テーマやプラグインファイルに悪意のあるコードを隠すのが大好きです。多くの場合、正規のファイルにスパムリンクやリダイレクトを注入し、見つけにくくします。しかし、心配しないでください。何を探すべきかを正確に説明します。

⚠️警告: ほとんどのWordPressテーマやプラグインの設定はデータベースに保存され、それらのファイルを削除してもそのまま残ります。ただし、場合によっては、設定やファイルに加えたカスタム変更が失われる可能性があります。その場合は、手動でそれらの変更を復元する必要があります。

このプロセスに従って、プラグインとテーマファイルをクリーンアップしてください。

まず、すべてのテーマとプラグインの新しいコピーを信頼できるソースからダウンロードする必要があります。無料のテーマとプラグインの場合、信頼できるソースはWordPress.orgのウェブサイト自体です。プレミアムテーマとプラグインの場合は、公式ウェブサイトからダウンロードすることをお勧めします。

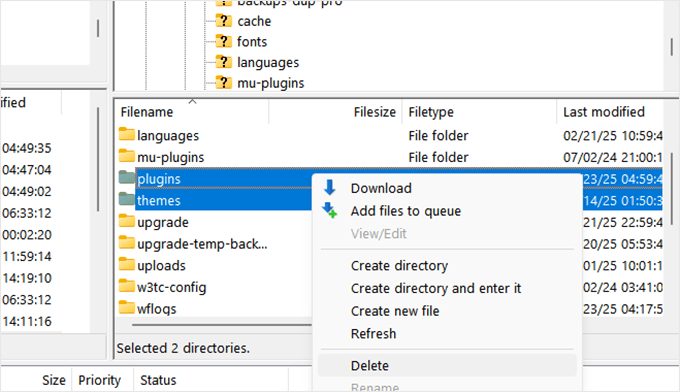

すべてのプラグインとテーマファイルをダウンロードしたら、FTPクライアントを使用してウェブサイトに接続し、wp-contentフォルダに移動します。

次に、ウェブサイトからthemesフォルダとpluginsフォルダを削除する必要があります。削除したら、新しいディレクトリを作成し、「themes」と「plugins」という名前を付けます。これで、ウェブサイトに空のthemesフォルダとpluginsフォルダができます。

前にダウンロードしたテーマとプラグインファイルをアップロードできるようになりました。アップロードする前に、ダウンロードした各ファイルを解凍する必要があります。

すべてのファイルをアップロードしたら、ブラウザでWordPress管理画面にアクセスし、以前使用していたテーマとプラグインを有効化します。エラーが表示された場合は、その特定のテーマまたはプラグインファイルを再度アップロードしてみてください。

テーマとプラグインのファイルを、正規のソースからダウンロードした新しいバージョンに置き換えることで、それらをクリーンアップできます。

これで、ウェブサイトからスパムリダイレクトがクリーンになっていることを願っています。ただし、ウェブサイトのセキュリティを確保するには、セキュリティを強化する必要があります。

ステップ6:スパムリダイレクトのクリーンアップ後のWordPressの保護

セキュリティは一度きりのものではありません。むしろ、継続的なプロセスです。

スパムリダイレクトをクリーンアップして修正したら、次のステップは、今後ウェブサイトをクリーンに保つことです。

そのためには、ウェブサイトに追加のセキュリティ強化を行う必要があります。

1. すべてのウェブサイトのパスワードを変更する

パスワードはWordPressのセキュリティにおいて重要な役割を果たします。ウェブサイトがハッキングされたと思われる場合は、ウェブサイトに関連するすべてのパスワードを直ちに変更する必要があります。

これには以下が含まれます。

- WordPressウェブサイト上のすべてのユーザーアカウント。WordPressのすべてのユーザーのパスワードを変更する方法に関するガイドをご覧ください。

- ウェブサイト上のすべてのFTPアカウントのパスワード。FTPアカウントはWordPressホスティングコントロールパネルで見つけることができ、そこでパスワードを管理できます。

- WordPressデータベースのユーザー名のパスワード。ホスティングアカウントのコントロールパネルのデータベースセクションでMySQLユーザーを見つけることができます。データベースユーザー名のパスワードを

wp-config.phpファイルでも更新する必要があります。そうしないと、ウェブサイトでデータベース接続エラーが表示され始めます。

💡プロのヒント:常に強力なパスワードを使用し、1Passwordのようなパスワードマネージャーアプリを使用してすべてのパスワードを保存してください。

2. セキュリティプラグインとWordPressファイアウォールのインストール

ハッキングのクリーンアップが完了したので、今度は将来の攻撃からサイトを強化する番です。このステップは、WordPressサイトにハイテクセキュリティシステムをインストールするようなものだと考えてください。

推奨されるセキュリティ設定は次のとおりです。

- SucuriやWordfence(どちらも優れた無料バージョンがあります)のようなWordPressセキュリティプラグインをインストールしてください。

- クラウドで実行されるWordPressファイアウォールを設定します。Cloudflareの無料CDNの使用をお勧めします。これは、不正なアクティビティがウェブサイトに到達する前でも自動的にブロックします。

WPBeginnerではCloudflareを使用しています。Cloudflareへの切り替えに関するケーススタディで、私たちの経験について読むことができます。

ウェブサイトで実行されるWordPressセキュリティプラグインとクラウドベースのファイアウォールの組み合わせは、WordPressのセキュリティをプロレベルに強化します。最も一般的なマルウェア、DDoS攻撃、および総当たり攻撃の試みをブロックできます。

追加のヒント:WordPressのハッキングを将来防ぐ

ハッキングに対処する最善の方法は、そもそも発生を防ぐことです。数え切れないほどのユーザーのサイト復旧を支援してきた経験から、確実な予防戦略を開発しました。

それらはすべて、私たちの完全なWordPressセキュリティハンドブックで読むことができます。これは、初心者や中小企業向けに特別に書かれた、すべてのウェブサイトで使用しているステップバイステップのセキュリティ設定です。

ここに、当社のトップセキュリティプラクティスを示します。

- WordPressの自動バックアップを設定する。

- WordPressコア、テーマ、プラグインを最新の状態に保つ。

- WordPressで二要素認証を設定する。

- 総当たり攻撃を防ぐためにログイン試行を制限する。

これらのヒントは迅速かつ簡単に実装できます。これにより、将来の悪意のあるスパムURLリダイレクト攻撃から保護されます。

最終的な言葉:スパムリダイレクトとマルウェアからWordPressを保護する

スパムリダイレクトに対処するのは怖いかもしれませんが、これでサイトを修正するために必要なすべてのツールと知識を得ることができました。

セキュリティは一度きりの修正ではなく、継続的なプロセスであることを忘れないでください。共有した予防のヒントを使用することで、将来の攻撃からより効果的に保護されるようになります。💪

WordPressのセキュリティメールが本物か偽物かを見分ける方法、またはWordPressマルチサイトを保護する方法に関する記事を読むこともできます。

この記事が気に入った場合は、WordPressのビデオチュートリアルのために、YouTubeチャンネルを購読してください。また、TwitterやFacebookでも私たちを見つけることができます。

ダラ・エドゥオク

ありがとうございます。

これで私のサイトを救うことができました

WPBeginnerサポート

当社のガイドがお役に立てて嬉しいです!

管理者

シャムスディーン

こんにちは、WPBeginnerさん、

あなたが正しく言ったように、サイトがハッキングされたことを発見した瞬間から、時間は非常に重要です。一秒一秒が大切です。

経験上、技術に詳しくない、またはWordPressに慣れていない場合は、専門家の助けを求めるのが最善です。ただし、これは問題の深刻さとウェブホストにも依存します。Kinstaのような一部のウェブホストは、無料のマルウェア除去サービスを提供しています。これは、このような状況で利点となり、コストを節約できます。

シェアしていただきありがとうございます。