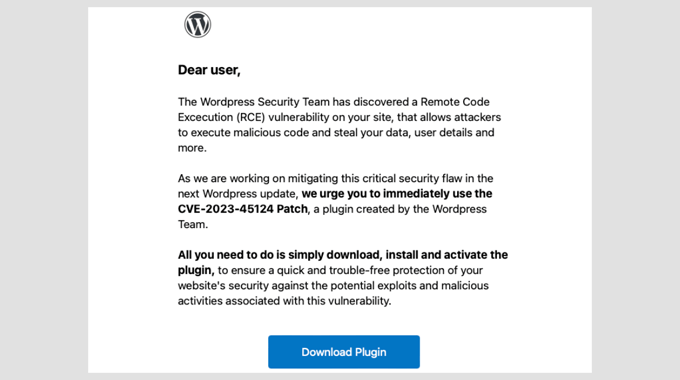

Immagina di aprire la tua casella di posta e vedere un'e-mail urgente da "WordPress Security Team". Ti avvisa di una grave vulnerabilità e ti esorta ad agire rapidamente.

Vai nel panico. Perdere il tuo sito web potrebbe significare perdere clienti, entrate o anni di duro lavoro. Ma ecco il punto: questa e-mail non è reale. È una truffa progettata per indurti a fare clic su un link pericoloso.

Sfortunatamente, le e-mail di sicurezza false stanno diventando sempre più comuni. Ho analizzato dozzine di intestazioni di phishing e ho aiutato gli utenti a recuperare siti in cui i tassi di consegna delle richieste sono stati compromessi da queste truffe.

In questa guida, ti mostrerò come capire se un'e-mail di sicurezza di WordPress è reale o falsa. Imparerai i segnali d'allarme a cui prestare attenzione e cosa fare se ricevi un'e-mail sospetta.

Riepilogo rapido

Un'e-mail di sicurezza legittima di WordPress proverrà sempre da un dominio @wordpress.org, non includerà mai allegati e non ti chiederà mai la password. Se ricevi un'e-mail sospetta, non fare clic su alcun link. Invece, verifica l'affermazione controllando il sito di notizie ufficiale di WordPress.org o il pannello di controllo del tuo provider di hosting.

Come funzionano queste email di sicurezza WordPress false

I truffatori stanno diventando più intelligenti. Sanno che i proprietari di siti web si preoccupano della sicurezza, quindi creano email che sembrano ufficiali.

WordPress è il website builder più popolare, ed è anche molto sicuro. Gli hacker malintenzionati hanno difficoltà a trovare vulnerabilità nel codice di WordPress, quindi ricorrono al phishing.

Il phishing è una tecnica di truffa in cui gli aggressori impersonano fonti attendibili per rubare le tue informazioni sensibili. Queste email potrebbero affermare di provenire dal Team di Sicurezza di WordPress, dal tuo provider di hosting o da una nota società di sicurezza.

Il messaggio di solito include:

- Un avviso su una vulnerabilità sul tuo sito.

- Un riferimento a una falla di sicurezza con un nome come "CVE-2025-45124".

- Una richiesta urgente di agire cliccando su un link o scaricando una patch di sicurezza.

Ma ecco il trucco: il link non porta a WordPress.org. Invece, conduce a un sito di phishing che sembra reale ma è progettato per rubare le tue credenziali di accesso. Alcune email ti chiedono anche di installare un plugin che contiene malware.

Una volta che gli scaltri ottengono l'accesso al tuo sito, possono aggiungere backdoor, reindirizzare i visitatori a siti dannosi o persino bloccarti completamente. Ecco perché è importante riconoscere queste email false prima che sia troppo tardi.

Come individuare una finta email di sicurezza di WordPress

Individuare un'email di sicurezza WordPress falsa non è sempre facile. Alcuni truffatori usano loghi, formattazione professionale e termini tecnici per far sembrare legittimi i loro messaggi.

Tuttavia, ci sono alcuni segnali di allarme facilmente identificabili che rivelano queste truffe. Ecco i più comuni:

- Indirizzo email sospetto: Controlla attentamente il dominio del mittente. Le email ufficiali di WordPress provengono da

@wordpress.org(il dominio principale) o occasionalmente da@wordpress.net. Qualsiasi altro dominio è falso. - Linguaggio urgente: Frasi come “Agisci ora!” o “Azione immediata richiesta!” sono progettate per creare panico e farti cliccare senza pensare.

- Grammatica e formattazione scadenti: Molte email di truffa presentano errori di battitura, frasi goffe o branding incoerente. Confrontala con le email precedenti di WordPress per chiarezza e tono.

- Link che non corrispondono alla destinazione: Passa il mouse sopra qualsiasi link nell'email (non fare clic!) per vedere dove porta effettivamente. Se non punta a

wordpress.org, non fare clic. - Allegati inaspettati: WordPress non invia mai allegati nelle email di sicurezza. Se c'è un file allegato, è una truffa.

- Richieste di password: WordPress non ti chiederà mai la tua password o le tue credenziali di accesso via email. Qualsiasi email che richieda queste informazioni è falsa.

Ho visto tutti questi trucchi in azione. Un utente con cui ho lavorato ha fatto clic su un link da una finta email e ha involontariamente fornito i propri dati di accesso.

Il loro sito è stato compromesso nel giro di poche ore, reindirizzando i visitatori a una pagina di phishing. Storie come questa ci ricordano quanto sia importante rimanere cauti e verificare ogni dettaglio.

Una volta che inizi a riconoscere questi segnali d'allarme, ti sentirai più sicuro nel gestire email sospette. Ricorda, prendersi qualche secondo per verificare può salvarti da giorni o addirittura settimane di pulizia del tuo sito.

Pensi che un'email di sicurezza di WordPress sia reale? Ecco come saperlo con certezza

A volte, anche i proprietari di siti web più cauti esitano quando vedono un'email di sicurezza ben congegnata. I truffatori stanno diventando sempre più abili nel far sembrare i loro messaggi autentici.

Tuttavia, c'è sempre un modo per verificarne l'autenticità prima di agire. Ecco come la gestisco ogni volta che ricevo un'email relativa alla sicurezza:

1. Controlla le fonti ufficiali di WordPress

WordPress pubblica avvisi di sicurezza su WordPress.org. Se un'email afferma che esiste una vulnerabilità critica, controlla prima il sito ufficiale.

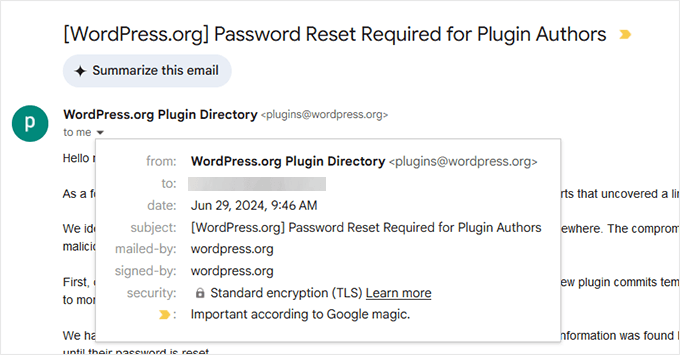

2. Controlla il mittente dell'email e le informazioni firmate

Le email ufficiali di WordPress saranno sempre inviate dal nome di dominio WordPress.org. In alcuni casi, potrebbero provenire anche da WordPress.net.

3. Confronta con le email precedenti di WordPress

Se hai già ricevuto email di sicurezza reali da WordPress in passato, cerca differenze nel tono, nella struttura e nel marchio. Le email false spesso presentano formulazioni goffe, font incoerenti o spaziature errate.

4. Cerca un Avviso di Sicurezza Corrispondente dal Tuo Provider di Hosting

Le aziende di hosting WordPress affidabili pubblicano aggiornamenti di sicurezza verificati sui loro siti web, tra cui:

- Bluehost

- SiteGround

- Hostinger

Se il tuo provider di hosting non ha menzionato il problema, l'email potrebbe essere falsa.

5. Passa il mouse sui link prima di cliccare

Prima di fare clic su qualsiasi link, passaci sopra il mouse per vedere dove porta. Se non punta a wordpress.org o al sito ufficiale del tuo host, non fidarti.

Gli hacker utilizzano spesso nomi di dominio ingannevoli che assomigliano a un dominio wordpress.org ma non lo sono. Ad esempio, un dominio chiamato security-wordpress[.]org non è un nome di dominio ufficiale di WordPress, ma alcuni utenti potrebbero non accorgersene in tempo.

6. Utilizza un plugin di sicurezza per WordPress

Plugin come Wordfence e Sucuri monitorano le vulnerabilità e inviano avvisi di sicurezza reali. Se il tuo plugin non menziona la vulnerabilità, è probabile che si tratti di una truffa.

Una volta, un utente ci ha inviato un'email di sicurezza che sembrava convincente. Menzionava una vulnerabilità di un plugin, includeva un numero CVE e aveva persino il logo di WordPress.

Quando abbiamo controllato WordPress.org, non c'era alcuna menzione. Una rapida occhiata all'intestazione dell'email ha mostrato che proveniva da un dominio sospetto, confermando che si trattava di un tentativo di phishing.

Questi rapidi passaggi di verifica possono aiutarti a evitare di cadere vittima di truffe. Se sei mai in dubbio, attendi e verifica. I veri avvisi di sicurezza non scompaiono in poche ore.

Cosa fare se ricevi un'e-mail di sicurezza falsa

Quindi, hai individuato un'e-mail di sicurezza falsa. E adesso?

La cosa peggiore che puoi fare è farti prendere dal panico e fare clic su qualsiasi cosa all'interno dell'e-mail. Invece, segui questi passaggi per proteggere il tuo sito web e segnalare la truffa.

🫸 Non fare clic su alcun link

Anche se l'email sembra legittima, non fare mai clic sui collegamenti o scaricare allegati. Se hai già fatto clic, cambia immediatamente la tua password di WordPress.

🕵️ Controlla il tuo sito web per attività sospette

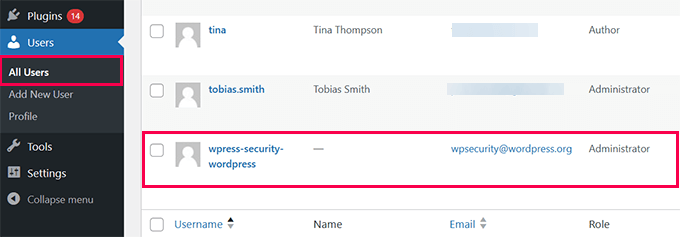

Accedi alla tua bacheca di WordPress e cerca utenti amministratori sconosciuti, plugin installati di recente o modifiche alle impostazioni.

📨 Segnala l'email al tuo provider di hosting

La maggior parte delle società di web hosting dispone di team di sicurezza dedicati che gestiscono le truffe di phishing. Contatta il team di supporto del tuo host e fornisci dettagli sull'email sospetta.

🚩 Segnala come Spam

Segnalare l'email come spam nella tua casella di posta aiuta i provider di posta elettronica a filtrare messaggi simili in futuro. I filtri antispam delle grandi aziende di posta elettronica come Gmail e Outlook sono incredibilmente intelligenti e ottengono dati da diverse altre società di filtraggio dello spam.

Quando contrassegni un'email come spam, insegni ai loro algoritmi a identificare email simili in futuro e a bloccarle.

🔍 Esegui una Scansione di Sicurezza

Utilizza un plugin di sicurezza WordPress come Wordfence o Sucuri per eseguire la scansione di malware, per sicurezza. Per informazioni su come farlo, consulta la nostra guida su come eseguire la scansione del tuo sito WordPress per codice potenzialmente dannoso.

Un proprietario di sito web con cui abbiamo lavorato ha ignorato un'email di sicurezza falsa, ma in seguito ha scoperto che la sua pagina di accesso a WordPress era stata attaccata.

Fortunatamente, avevano Cloudflare configurato sul loro sito web. Anche il piano gratuito include limitazione di frequenza di base e protezione dai bot, che hanno aiutato a bloccare i tentativi di accesso non autorizzati.

Cosa succede se cadi nella truffa?

Anche se hai seguito tutti i suggerimenti di prevenzione sopra, gli errori possono comunque accadere. Hai cliccato su un link in un'email fasulla? Hai installato un plugin sospetto? Non preoccuparti, non sei solo.

Abbiamo visto proprietari di siti andare nel panico dopo essersi resi conto di essere stati ingannati, ma agire rapidamente può minimizzare i danni. Ecco cosa devi fare subito:

1. Cambia le Tue Password: Se hai inserito i tuoi dati di accesso a WordPress, cambia immediatamente la tua password.

Dovresti anche aggiornare le seguenti password per prevenire accessi non autorizzati:

- Account di hosting

- Account FTP

- Password del database

2. Revoca utenti amministratori sconosciuti: Accedi alla tua bacheca di WordPress e controlla Utenti » Tutti gli utenti. Se vedi un account amministratore non familiare, eliminalo.

3. Scansiona il tuo sito web alla ricerca di malware: Utilizza un plugin di scansione di sicurezza come Wordfence o Sucuri per verificare la presenza di file dannosi, backdoor o modifiche non autorizzate.

4. Ripristina un Backup: Idealmente, dovresti avere i tuoi backup da un plugin di backup WordPress come Duplicator. Raccomandiamo Duplicator perché è sicuro, affidabile e rende molto facile ripristinare il tuo sito web quando succede qualcosa di brutto.

Per saperne di più, consulta la nostra recensione completa di Duplicator.

Se non hai un backup, prova a contattare il tuo provider di hosting. La maggior parte delle buone società di hosting WordPress conserva i backup e può aiutarti a ripristinare il tuo sito web da un backup pulito.

5. Controlla il File Manager del tuo sito web

Accedi al pannello di controllo del tuo hosting o FTP e cerca i file modificati di recente. Se trovi script PHP sconosciuti, potrebbero far parte di un backdoor.

Gli hacker utilizzano spesso nomi ingannevoli come wp-system.php, admin-logs.php o config-checker.php per mimetizzarsi tra i file principali di WordPress. Alcuni potrebbero usare stringhe casuali come abc123.php o creare directory nascoste in /wp-content/uploads/.

6. Aggiorna WordPress e tutti i plugin

Se un aggressore ha sfruttato una vulnerabilità, l'aggiornamento del tuo sito garantisce che non possa più utilizzare lo stesso metodo. Temi, plugin o file core di WordPress obsoleti potrebbero contenere falle di sicurezza che gli hacker sfruttano.

Vai su Dashboard » Aggiornamenti e installa le ultime versioni. Consulta la nostra guida su come aggiornare WordPress in sicurezza per maggiori dettagli.

Una volta abbiamo aiutato il proprietario di una piccola attività il cui sito era stato compromesso dopo aver installato una finta patch di sicurezza. L'hacker aveva iniettato script dannosi che reindirizzavano i visitatori a un sito di phishing.

Fortunatamente, avevano un backup recente. Ripristinarlo insieme al reset delle password ha salvato il loro sito web.

Se il tuo sito è stato violato, puoi seguire la nostra guida passo passo per ripulire il tuo sito WordPress: Come Riparare un Sito WordPress Violato (Guida per Principianti).

Come proteggere il tuo sito da future truffe

Prevenire le email di sicurezza false è importante quanto riconoscerle. Mentre i truffatori cercheranno sempre nuovi trucchi, prendere alcune precauzioni può mantenere il tuo sito al sicuro.

- Abilita l'autenticazione a due fattori (2FA): Aggiungere l'autenticazione a due fattori al tuo accesso WordPress impedisce l'accesso non autorizzato, anche se la tua password viene rubata.

- Utilizza plugin per firewall e sicurezza di WordPress: Utilizza un firewall di WordPress come Cloudflare e poi rafforzalo con un plugin di sicurezza come Wordfence o Sucuri.

- Aggiorna WordPress, plugin e temi: Mantenere tutto aggiornato impedisce agli hacker di sfruttare vulnerabilità note.

- Verifica le email prima di agire: Controlla sempre WordPress.org e il sito web del tuo provider di hosting prima di agire in base alle email di sicurezza.

- Educa il tuo team: Se più membri del team lavorano sul tuo sito, addestrali a riconoscere le email di phishing e a segnalare qualsiasi cosa sospetta.

Seguendo questi passaggi, renderai molto più difficile per gli truffatori ingannarti e manterrai sicuro il tuo sito WordPress.

Domande frequenti sulla sicurezza delle email di WordPress

Ecco alcune domande comuni che riceviamo riguardo alle email di sicurezza di WordPress e alle truffe di phishing.

WordPress invia email di sicurezza?

Sì, WordPress invia email di sicurezza legittime. Queste includono notifiche di aggiornamento automatico, conferme di reimpostazione della password e avvisi su vulnerabilità critiche. Tuttavia, queste email provengono sempre da @wordpress.org e non ti chiederanno mai di scaricare patch o fare clic su collegamenti sospetti.

Quale indirizzo email utilizza WordPress?

Le email ufficiali di WordPress provengono dal dominio @wordpress.org. Potresti occasionalmente ricevere email da @wordpress.net, ma è meno comune. Qualsiasi altro dominio che afferma di essere WordPress è falso.

Come segnalo un'email di sicurezza WordPress falsa?

Puoi segnalare le email di phishing contrassegnandole come spam nel tuo client di posta elettronica. Questo aiuta i provider di posta elettronica a bloccare messaggi simili. Puoi anche segnalare la truffa al team di sicurezza del tuo provider di hosting, che spesso dispone di un processo dedicato per indagare sui tentativi di phishing rivolti ai propri clienti.

Un'email falsa può installare malware automaticamente?

La semplice apertura di un'email di solito non può installare malware sul tuo computer o sito web. Tuttavia, fare clic sui collegamenti o scaricare allegati può causare danni. Ecco perché non dovresti mai fare clic sui collegamenti o scaricare file da email sospette.

Stai un passo avanti e mantieni sicuro il tuo sito web

Le email di sicurezza WordPress false possono sembrare spaventose, ma ora sai come individuarle prima che causino danni. Ricorda, gli truffatori fanno leva sulla paura e sull'urgenza, ma puoi superarli rimanendo calmo 😎.

La prossima volta che vedi un'email sospetta, fai un respiro profondo, rallenta e controlla i dettagli. Hai il controllo.

Verificando le email, mantenendo aggiornato il tuo sito WordPress e utilizzando gli strumenti di sicurezza giusti, puoi rendere il tuo sito web un bersaglio molto più difficile per gli truffatori.

Vuoi portare la sicurezza del tuo sito web al livello successivo? Abbiamo compilato una guida completa alla sicurezza di WordPress con suggerimenti passo passo. Potresti anche voler consultare la nostra selezione di esperti dei migliori scanner di sicurezza per WordPress per rilevare malware e attacchi.

Se ti è piaciuto questo articolo, iscriviti al nostro Canale YouTube per tutorial video su WordPress. Puoi trovarci anche su Twitter e Facebook.

Hai una domanda o un suggerimento? Lascia un commento per iniziare la discussione.