多くのウェブサイトの所有者は、WordPressサイトがハッキングされることを心配しています。私たちは多くのウェブサイトを管理しており、この懸念をよく理解しています。

ハッキングされると非常にイライラし、ビジネスに損害を与える可能性があります。ハッカーはあらゆる種類のウェブサイトを攻撃しようとしますが、いくつかの一般的な間違いがWordPressサイトをより簡単な標的にする可能性があります。

この記事では、WordPressサイトがハッキングされる主な理由を共有し、ウェブサイトをより良く保護するための対策を講じられるようにします。

なぜWordPressはハッカーの標的になるのか?

まず、WordPressだけではありません。インターネット上のすべてのウェブサイトは、ハッキングの試みに脆弱です。

WordPressウェブサイトが一般的なターゲットとなる理由は、WordPressが世界で最も人気のあるウェブサイトビルダーだからです。これは全ウェブサイトの43%以上を支えており、世界中で何億ものウェブサイトが存在することを意味します。

この計り知れない人気により、ハッカーはセキュリティの低いウェブサイトを簡単に見つけ、それらを悪用することができます。

ハッカーがウェブサイトをハッキングする動機は様々です。中には、セキュリティの低いサイトを悪用する方法を学んでいる初心者もいます。マルウェアの配布、他のウェブサイトへの攻撃、スパムの送信など、悪意のある意図を持つ者もいます。

それでは、WordPressサイトがハッキングされる主な原因をいくつか見ていき、あなたのウェブサイトがハッキングされるのを防ぐ方法を学びましょう。

1. 不安全なウェブホスティング

すべてのウェブサイトと同様に、WordPressサイトはウェブサーバーにホストされています。一部のホスティング会社は、ホスティングプラットフォームを適切に保護していません。これにより、それらのサーバーにホストされているすべてのウェブサイトがハッキングの試みに脆弱になります。

これは、ウェブサイトに最適なWordPressホスティングプロバイダーを選択することで簡単に回避できます。適切に保護されたサーバーは、WordPressサイトに対する最も一般的な攻撃の多くをブロックできます。

さらに注意を払いたい場合は、マネージドWordPressホスティングプロバイダーの使用をお勧めします。

2. 推測しやすいパスワードの使用

パスワードはWordPressサイトへの鍵です。ハッカーがウェブサイトへの完全なアクセスを提供できる可能性があるため、以下の各アカウントに強力でユニークなパスワードを使用していることを確認する必要があります。

- あなたのWordPress管理アカウント

- ウェブホスティングコントロールパネルアカウント

- あなたのFTPアカウント

- WordPressサイトで使用されるMySQLデータベース

- WordPressの管理者およびホスティングに使用されるすべてのアカウント

これらのアカウントはすべてパスワードで保護されています。推測しやすいパスワードを使用すると、ハッカーは基本的なハッキングツールを使用してパスワードを解読しやすくなります。

これは、各アカウントにユニークで強力なパスワードを使用することで簡単に回避できます。すべての強力なパスワードを管理する方法については、WordPress初心者向けのパスワード管理の最良の方法に関するガイドをご覧ください。

3. WordPress管理(wp-admin)への保護されていないアクセス

WordPressの管理画面では、ユーザーはWordPressサイト上でさまざまな操作を実行できます。また、WordPressサイトで最も一般的に攻撃される領域でもあります。

保護しないでおくと、ハッカーはさまざまなアプローチを試してウェブサイトをクラックすることができます。管理ディレクトリに認証レイヤーを追加することで、ハッカーにとって困難にすることができます。

まず、WordPress管理エリアのパスワード保護を行う必要があります。これにより、セキュリティレイヤーが追加され、WordPress管理にアクセスしようとする人は誰でも追加のパスワードを提供する必要があります。

複数の作成者または複数のユーザーがいるWordPressサイトを実行している場合は、サイトのすべてのユーザーに強力なパスワードを強制できます。また、2要素認証(2FA)を追加して、ハッカーがWordPress管理エリアに侵入するのをさらに困難にすることもできます。

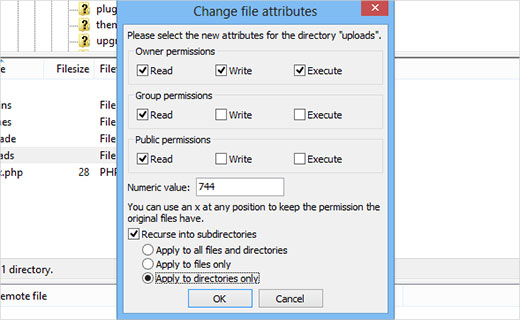

4.不適切なファイル権限

ファイルのパーミッションは、ウェブサーバーによって使用される一連のルールです。これらのパーミッションは、ウェブサーバーがサイト上のファイルへのアクセスを制御するのに役立ちます。不適切なファイルのパーミッションは、ハッカーにこれらのファイルを書き換えたり変更したりするアクセス権を与える可能性があります。

すべてのWordPressファイルは、ファイルパーミッションとして644の値を持つ必要があります。WordPressサイト上のすべてのフォルダは、ファイルパーミッションとして755を持つ必要があります。

これらのファイル権限を適用する方法については、WordPressでの画像アップロードの問題を修正する方法に関するガイドをご覧ください。

5. WordPressを最新の状態に保たない

一部のWordPressユーザーは、WordPressサイトのアップデートを恐れています。アップデートするとサイトが壊れるのではないかと心配しているのです。

WordPressの新しいバージョンは、バグやセキュリティの脆弱性を修正します。WordPressを更新しないということは、意図的にサイトを脆弱な状態にしているということです。

アップデートによってウェブサイトが壊れることを恐れている場合は、アップデートを実行する前に完全なWordPressバックアップを作成できます。これにより、何かが機能しなくなった場合に、前のバージョンに簡単に戻すことができます。

初心者向けのガイド「WordPressを安全にアップデートする方法」で詳細をご覧ください。

6. プラグインまたはテーマを更新しない

WordPressのコアソフトウェアと同様に、テーマとプラグインを更新することも同様に重要です。古いプラグインやテーマを使用すると、サイトが脆弱になる可能性があります。

WordPressプラグインやテーマでは、セキュリティ上の欠陥やバグが発見されることがよくあります。通常、テーマやプラグインの作者はそれらを迅速に修正します。しかし、ユーザーがテーマやプラグインを更新しない場合、それに対して何もできません。

WordPressのテーマとプラグインを最新の状態に保つようにしてください。WordPress、プラグイン、テーマの適切なアップデート順序に関するガイドでその方法を学ぶことができます。

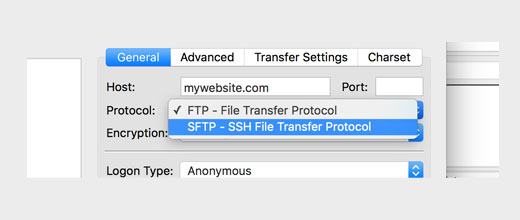

7. SFTP/SSHではなく、通常のFTPを使用する

FTPアカウントは、FTPクライアントを使用してウェブサーバーにファイルをアップロードするために使用されます。ほとんどのホスティングプロバイダーは、さまざまなプロトコルを使用したFTP接続をサポートしています。プレーンFTP、SFTP、またはSSHを使用して接続できます。

平文のFTPでサイトに接続すると、パスワードは暗号化されずにサーバーに送信されます。これは、盗聴されたり、簡単に盗まれたりする可能性があることを意味します。FTPの代わりに、常にSFTPまたはSSHを使用してください。

FTPクライアントを変更する必要はありません。ほとんどのFTPクライアントは、SFTPとSSHの両方でウェブサイトに接続できます。ウェブサイトに接続する際に、プロトコルを「SFTP – SSH」に変更するだけです。

8. WordPressユーザー名にAdminを使用する

WordPressのユーザー名として「admin」を使用することは推奨されません。管理者のユーザー名が「admin」の場合は、すぐに別のユーザー名に変更する必要があります。

詳細な手順については、WordPressのユーザー名を変更する方法に関するチュートリアルをご覧ください。

9. Nulledテーマとプラグイン

インターネット上には、有料のWordPressプラグインやテーマを無料で配布しているウェブサイトがたくさんあります。それらのヌル化されたプラグインとテーマをサイトで使用したくなるかもしれません。

信頼できないソースからWordPressテーマやプラグインをダウンロードするのは非常に危険です。ウェブサイトのセキュリティを危険にさらすだけでなく、機密情報を盗むためにも使用される可能性があります。

WordPressのプラグインやテーマは、常に開発者のウェブサイトや公式WordPressリポジトリなどの信頼できるソースからダウンロードする必要があります。

プレミアムプラグインやテーマを購入する余裕がない場合は、それらの製品には常に無料の代替品があります。これらの無料プラグインは有料のものほど良くないかもしれませんが、仕事をこなし、最も重要なこととして、ウェブサイトを安全に保ちます。

当社のウェブサイトのセールセクションでは、多くの人気のあるWordPress製品の割引も見つけることができます。

10. wp-config.php WordPress設定ファイルを保護しない

WordPress設定ファイルであるwp-config.phpには、WordPressデータベースのログイン情報が含まれています。これが侵害されると、ハッカーにウェブサイトへの完全なアクセスを許可する可能性のある情報が明らかになります。

.htaccess を使用して wp-config ファイルへのアクセスを拒否することで、保護のレイヤーを追加できます。このコードを .htaccess ファイルに追加するだけです。

<files wp-config.php>

order allow,deny

deny from all

</files>

11. WordPressテーブルプレフィックスを変更しない

多くの専門家は、デフォルトのWordPressテーブルプレフィックスを変更することを推奨しています。デフォルトでは、WordPressはデータベースに作成するテーブルにwp_をプレフィックスとして使用します。インストール中に変更するオプションがあります。

より複雑なプレフィックスを使用することをお勧めします。これにより、ハッカーがデータベーステーブル名を推測するのが難しくなります。

詳細な手順については、セキュリティを向上させるために WordPress データベースのプレフィックスを変更する方法 に関するガイドをご覧ください。

ハッキングされたWordPressサイトのクリーンアップ

ハッキングされたWordPressサイトのクリーンアップは痛みを伴うことがあります。しかし、それは可能です。

ハッキングされたWordPressサイトのクリーンアップを開始するためのリソースを以下に示します。

- WordPressサイトがハッキングされた兆候(および修正方法)

- WordPressサイトの悪意のあるコードをスキャンする方法

- ハッキングされたWordPressサイトでバックドアを見つけて修正する方法

- WordPress管理画面(wp-admin)からロックアウトされた場合の対処法

- WordPressのバックアップからの復元方法:初心者ガイド

ボーナスヒント

盤石なセキュリティのために、Sucuri はマルウェア検出および削除サービス、そして最も一般的な脅威からウェブサイトを保護するウェブサイトファイアウォールを提供します。

Sucuri が 3 か月で 450,000 件の WordPress 攻撃をブロックするのに役立った方法 のストーリーをお読みください。

この記事が、WordPress サイトがハッキングされる主な理由を学ぶのに役立ったことを願っています。また、WordPress サイトをブルートフォース攻撃から保護する方法 に関するガイドや、サイトを保護するための 最高の WordPress セキュリティプラグイン の専門家による選択もご覧ください。

この記事が気に入った場合は、WordPressのビデオチュートリアルのために、YouTubeチャンネルを購読してください。また、TwitterやFacebookでも私たちを見つけることができます。

デニス・ムトミ

WordPressのセキュリティ脆弱性に関する優れた解説です。

数十のクライアントサイトでアップデートを管理してきた経験から、アップデートをテストするためのステージング環境の実装が絶対に不可欠だとわかりました。これは、アップデートがサイトを破損させる可能性についての5番目と6番目の項目で言及されている懸念に対処します。ステージングコピーを作成し、そこで最初にアップデートを実行し、徹底的にテストしてから、本番サイトをアップデートします。このアプローチにより、クライアントのサイトを安全かつ最新の状態に保ちながら、数多くの潜在的な問題から救われました。余分なステップですが、安心感を得るためにはそれだけの価値があります。

イジー・ヴァネック

.htaccessファイルを使用してwp-config.phpファイルを保護するためのディレクティブは、具体的にどのようなことをしますか?外部からのアクセスを拒否し、特定のアプリケーションのみがファイルにアクセスできるようにしますか?私の理解は正しいですか?

これにより、ファイルにアクセスできなくなるという別の問題が発生しませんか?

WPBeginnerサポート

これにより、ファイルを直接開こうとするユーザーからのアクセスが防止され、ほとんどの場合、このようにアクセスを制限することに問題は発生しません。

管理者

イジー・ヴァネック

回答ありがとうございます。WordPressの内部通信の一部が壊れる可能性がある状況があるのかどうかを確認したかっただけです。セキュリティは確実に適用します。

SaifZiya

これらの素晴らしいヒントをありがとうございます。.htaccessファイルにコードを追加します。

Amit Khandelwal

こんにちは、wp-adminフォルダはフォルダプライバシーで保護しましたが、wp-login URLも同様に保護するにはどうすればよいですか?

ドラゴシュ

WordPressウェブサイトをデフォルトの場所にインストールしないこともできます。たとえば、「secure」という名前のフォルダにwpをインストールし、いくつかのトリックを使用して、訪問者はあなたのウェブサイトを表示するためにwebsite.comではなくwebsite.com/secureに入力するようにすることができます。