Wielu właścicieli stron martwi się o zhakowanie swoich witryn WordPress. Zarządzamy wieloma witrynami i dobrze rozumiemy tę obawę.

Zhakowanie jest bardzo frustrujące i może zaszkodzić Twojej firmie. Chociaż hakerzy próbują atakować wszelkiego rodzaju strony internetowe, niektóre powszechne błędy mogą sprawić, że Twoja witryna WordPress stanie się łatwiejszym celem.

W tym artykule podzielimy się głównymi powodami, dla których strony WordPress są zhakowane, abyś mógł podjąć kroki w celu lepszej ochrony swojej witryny.

Dlaczego WordPress jest celem hakerów?

Po pierwsze, to nie tylko WordPress. Wszystkie strony internetowe w Internecie są podatne na próby włamań.

Powodem, dla którego strony internetowe WordPress są częstym celem, jest to, że WordPress jest najpopularniejszym na świecie narzędziem do tworzenia stron internetowych. Zasila ponad 43% wszystkich stron internetowych, co oznacza setki milionów stron internetowych na całym świecie.

Ta ogromna popularność daje hakerom łatwy sposób na znalezienie mniej bezpiecznych stron internetowych, aby je wykorzystać.

Hakerzy mają różne motywy do włamywania się na strony internetowe. Niektórzy to początkujący, którzy dopiero uczą się wykorzystywać mniej bezpieczne witryny. Inni mają złowrogie zamiary, takie jak dystrybucja złośliwego oprogramowania, atakowanie innych stron internetowych i wysyłanie spamu.

Mając to na uwadze, przyjrzyjmy się niektórym z głównych przyczyn włamań na strony WordPress, abyś mógł dowiedzieć się, jak zapobiec włamaniu na swoją stronę.

1. Niezabezpieczony hosting internetowy

Podobnie jak wszystkie strony internetowe, strony WordPress są hostowane na serwerze internetowym. Niektóre firmy hostingowe nie zabezpieczają odpowiednio swojej platformy hostingowej. To sprawia, że wszystkie strony internetowe hostowane na ich serwerach są podatne na próby włamań.

Można tego łatwo uniknąć, wybierając najlepszego dostawcę hostingu WordPress dla swojej strony internetowej. Odpowiednio zabezpieczone serwery mogą zablokować wiele najczęstszych ataków na strony WordPress.

Jeśli chcesz podjąć dodatkowe środki ostrożności, zalecamy skorzystanie z usług zarządzanego hostingu WordPress.

2. Używanie słabych haseł

Hasła są kluczami do Twojej witryny WordPress. Musisz upewnić się, że używasz silnego, unikalnego hasła dla każdego z poniższych kont, ponieważ wszystkie one mogą zapewnić hakerowi pełny dostęp do Twojej witryny:

- Twoje konto administratora WordPress

- Twoje konto panelu sterowania hostingiem internetowym

- Twoje konta FTP

- Baza danych MySQL używana dla Twojej witryny WordPress

- Wszystkie konta e-mail używane do administracji i hostingu WordPress

Wszystkie te konta są chronione hasłami. Używanie słabych haseł ułatwia hakerom złamanie haseł za pomocą podstawowych narzędzi hakerskich.

Możesz tego łatwo uniknąć, używając unikalnych i silnych haseł dla każdego konta. Zapoznaj się z naszym przewodnikiem po najlepszym sposobie zarządzania hasłami dla początkujących użytkowników WordPress, aby dowiedzieć się, jak zarządzać wszystkimi tymi silnymi hasłami.

3. Niezabezpieczony dostęp do panelu administracyjnego WordPress (wp-admin)

Obszar administracyjny WordPressa daje użytkownikowi dostęp do wykonywania różnych akcji na Twojej witrynie WordPress. Jest to również najczęściej atakowany obszar witryny WordPress.

Pozostawienie go bez ochrony pozwala hakerom na wypróbowanie różnych podejść do złamania Twojej witryny. Możesz utrudnić im zadanie, dodając warstwy uwierzytelniania do katalogu administratora.

Najpierw należy zabezpieczyć hasłem obszar administracyjny WordPress. Dodaje to dodatkową warstwę bezpieczeństwa, a każdy, kto próbuje uzyskać dostęp do panelu administracyjnego WordPress, będzie musiał podać dodatkowe hasło.

Jeśli prowadzisz witrynę WordPress z wieloma autorami lub użytkownikami, możesz wymusić stosowanie silnych haseł dla wszystkich użytkowników w swojej witrynie. Możesz również dodać uwierzytelnianie dwuskładnikowe (2FA), aby utrudnić hakerom dostęp do obszaru administracyjnego WordPress.

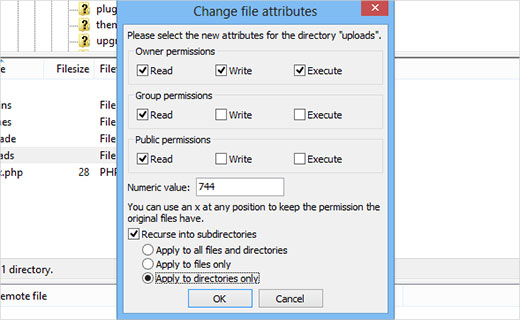

4. Nieprawidłowe uprawnienia plików

Uprawnienia do plików to zestaw reguł używanych przez serwer WWW. Te uprawnienia pomagają serwerowi WWW kontrolować dostęp do plików na Twojej stronie. Nieprawidłowe uprawnienia do plików mogą umożliwić hakerowi zapis i zmianę tych plików.

Wszystkie Twoje pliki WordPress powinny mieć wartość 644 jako uprawnienia do plików. Wszystkie foldery na Twojej stronie WordPress powinny mieć 755 jako uprawnienia do plików.

Zapoznaj się z naszym przewodnikiem, jak naprawić problem z przesyłaniem obrazów w WordPress, aby dowiedzieć się, jak zastosować te uprawnienia do plików.

5. Nieaktualizowanie WordPressa

Niektórzy użytkownicy WordPress obawiają się aktualizacji swoich stron internetowych WordPress. Boją się, że zrobią to, co zepsuje ich stronę.

Każda nowa wersja WordPress naprawia błędy i luki w zabezpieczeniach. Jeśli nie aktualizujesz WordPress, celowo pozostawiasz swoją stronę podatną na ataki.

Jeśli obawiasz się, że aktualizacja może uszkodzić Twoją witrynę, możesz utworzyć pełną kopię zapasową WordPress przed uruchomieniem aktualizacji. W ten sposób, jeśli coś nie zadziała, możesz łatwo powrócić do poprzedniej wersji.

Więcej informacji znajdziesz w naszym przewodniku dla początkujących, jak bezpiecznie aktualizować WordPress.

6. Nieaktualizowanie wtyczek lub motywu

Podobnie jak w przypadku podstawowego oprogramowania WordPress, aktualizacja motywu i wtyczek jest równie ważna. Używanie nieaktualnej wtyczki lub motywu może narazić Twoją witrynę na ryzyko.

Luki w zabezpieczeniach i błędy są często odkrywane w wtyczkach i motywach WordPress. Zazwyczaj autorzy motywów i wtyczek szybko je naprawiają. Jednak jeśli użytkownik nie zaktualizuje swojego motywu lub wtyczki, nic nie można z tym zrobić.

Upewnij się, że motywy i wtyczki WordPress są aktualne. Dowiedz się, jak to zrobić, w naszym przewodniku po prawidłowej kolejności aktualizacji WordPress, wtyczek i motywów.

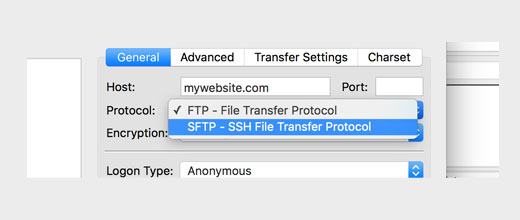

7. Używanie zwykłego FTP zamiast SFTP/SSH

Konta FTP służą do przesyłania plików na serwer internetowy za pomocą klienta FTP. Większość dostawców hostingu obsługuje połączenia FTP przy użyciu różnych protokołów. Możesz połączyć się za pomocą zwykłego FTP, SFTP lub SSH.

Kiedy łączysz się ze swoją witryną za pomocą zwykłego FTP, Twoje hasło jest wysyłane do serwera w sposób niezaszyfrowany. Oznacza to, że może zostać podsłuchane i łatwo skradzione. Zamiast używać FTP, zawsze powinieneś używać SFTP lub SSH.

Nie musisz zmieniać swojego klienta FTP. Większość klientów FTP może połączyć się z Twoją witryną zarówno przez SFTP, jak i SSH. Wystarczy zmienić protokół na „SFTP – SSH” podczas połączenia z Twoją witryną.

8. Używanie nazwy administratora jako nazwy użytkownika WordPress

Nie zaleca się używania „admin” jako nazwy użytkownika WordPress. Jeśli Twoja nazwa użytkownika administratora to „admin”, powinieneś natychmiast zmienić ją na inną.

Szczegółowe instrukcje znajdziesz w naszym poradniku, jak zmienić nazwę użytkownika WordPress.

9. Pobrane motywy i wtyczki

W Internecie istnieje wiele stron internetowych, które dystrybuują płatne wtyczki i motywy WordPress za darmo. Możesz być skłonny do używania tych „nulled” wtyczek i motywów na swojej stronie.

Pobieranie motywów i wtyczek WordPress z niewiarygodnych źródeł jest bardzo niebezpieczne. Nie tylko mogą one naruszyć bezpieczeństwo Twojej witryny, ale mogą również zostać wykorzystane do kradzieży poufnych informacji.

Zawsze powinieneś pobierać wtyczki i motywy WordPress z zaufanych źródeł, takich jak strona internetowa dewelopera lub oficjalne repozytoria WordPress.

Jeśli nie stać Cię na zakup wtyczki lub motywu premium, zawsze dostępne są darmowe alternatywy dla tych produktów. Te darmowe wtyczki mogą nie być tak dobre jak ich płatne odpowiedniki, ale wykonają zadanie i, co najważniejsze, zapewnią bezpieczeństwo Twojej witryny.

Możesz również znaleźć zniżki na wiele popularnych produktów WordPress w sekcji promocji na naszej stronie internetowej.

10. Nie zabezpieczanie pliku konfiguracyjnego WordPress wp-config.php

Plik konfiguracyjny WordPress wp-config.php zawiera dane logowania do bazy danych WordPress. Jeśli zostanie naruszony, ujawni informacje, które mogą dać hakerowi pełny dostęp do Twojej witryny.

Możesz dodać dodatkową warstwę ochrony, odmawiając dostępu do pliku wp-config za pomocą .htaccess. Po prostu dodaj ten kod do swojego pliku .htaccess:

<files wp-config.php>

order allow,deny

deny from all

</files>

11. Nie zmienianie prefiksu tabel WordPress

Wielu ekspertów zaleca zmianę domyślnego prefiksu tabel WordPress. Domyślnie WordPress używa wp_ jako prefiksu dla tabel, które tworzy w Twojej bazie danych. Masz opcję zmiany go podczas instalacji.

Zaleca się użycie bardziej złożonego prefiksu. Utrudni to hakerom odgadnięcie nazw tabel bazy danych.

Szczegółowe instrukcje znajdziesz w naszym przewodniku, jak zmienić prefiks bazy danych WordPress w celu poprawy bezpieczeństwa.

Czyszczenie zhakowanej strony WordPress

Czyszczenie zhakowanej strony WordPress może być bolesne. Jednak można to zrobić.

Oto kilka zasobów, które pomogą Ci zacząć sprzątanie zhakowanej witryny WordPress:

- Znaki wskazujące, że Twoja strona WordPress została zhakowana (i jak to naprawić)

- Jak przeskanować swoją stronę WordPress pod kątem potencjalnie złośliwego kodu

- Jak znaleźć backdoor w zhakowanej witrynie WordPress i go naprawić

- Co zrobić, gdy zostaniesz zablokowany z panelu administracyjnego WordPress (wp-admin)

- Przewodnik dla początkujących, jak przywrócić WordPress z kopii zapasowej

Dodatkowa wskazówka

Dla niezawodnego bezpieczeństwa, Sucuri oferuje usługi wykrywania i usuwania złośliwego oprogramowania, a także zaporę sieciową, która ochroni Twoją witrynę przed najczęstszymi zagrożeniami.

Przeczytaj historię o tym, jak Sucuri pomogło nam zablokować 450 000 ataków na WordPress w ciągu 3 miesięcy.

Mamy nadzieję, że ten artykuł pomógł Ci poznać główne powody, dla których witryna WordPress zostaje zhakowana. Możesz również zapoznać się z naszym przewodnikiem, jak chronić swoją witrynę WordPress przed atakami typu brute force oraz naszym wyborem najlepszych wtyczek zabezpieczających WordPress do ochrony Twojej witryny.

Jeśli podobał Ci się ten artykuł, zasubskrybuj nasz kanał YouTube po samouczki wideo WordPress. Możesz nas również znaleźć na Twitterze i Facebooku.

Dennis Muthomi

DOBRE omówienie luk w zabezpieczeniach WordPress.

Po zarządzaniu aktualizacjami na kilkudziesięciu stronach klientów, odkryłem, że wdrożenie środowiska stagingowego do testowania aktualizacji jest absolutnie kluczowe. T

Odnosi się to do obaw wspomnianych w punktach 5 i 6 dotyczących potencjalnego psucia stron przez aktualizacje. Tworzę kopię stagingową, najpierw tam uruchamiam aktualizacje, dokładnie testuję, a dopiero potem aktualizuję stronę produkcyjną. To podejście uchroniło moich klientów przed licznymi potencjalnymi problemami, jednocześnie zapewniając bezpieczeństwo i aktualność ich stron. To dodatkowy krok, ale wart spokoju ducha.

Jiří Vaněk

Co dokładnie robią dyrektywy dotyczące zabezpieczania pliku wp-config.php za pomocą pliku .htaccess? Czy odmawiają dostępu wszystkim z zewnątrz, zezwalając na dostęp do pliku tylko określonym aplikacjom? Czy dobrze to rozumiem?

Czy to nie spowoduje innego problemu z brakiem możliwości dostępu do pliku?

Wsparcie WPBeginner

Zapobiegłoby to dostępowi kogoś, kto próbuje otworzyć plik bezpośrednio i w większości przypadków nie powinno powodować problemów z ograniczeniem dostępu w ten sposób.

Administrator

Jiří Vaněk

Dziękuję za odpowiedź. Chciałem tylko upewnić się, że może wystąpić sytuacja, w której zepsuję jakąś wewnętrzną komunikację WordPress. Zdecydowanie stosuję zabezpieczenia.

SaifZiya

Dzięki za te niesamowite wskazówki. Dodam teraz kod do pliku .htaccess.

Amit Khandelwal

Witam, zabezpieczyłem folder wp-admin za pomocą prywatności folderów, ale jak mogę zrobić to samo dla adresu URL wp-login?

Dragos

Możesz również nie instalować w domyślnej lokalizacji swojej strony WordPress, dzięki czemu możesz faktycznie zainstalować wp w folderze o nazwie „secure”, a następnie za pomocą kilku sztuczek Twoi odwiedzający wejdą na stronę yourwebsite.com, a nie website.com/secure, aby zobaczyć Twoją witrynę.