Gelen kutunuzu açtığınızı ve "WordPress Güvenlik Ekibi"nden acil bir e-posta gördüğünüzü hayal edin. Ciddi bir güvenlik açığı hakkında sizi uyarıyor ve hızlı hareket etmenizi istiyor.

Panik yaparsınız. Web sitenizi kaybetmek, müşteri, gelir veya yıllarca süren sıkı çalışmayı kaybetmek anlamına gelebilir. Ama işin püf noktası şu ki, bu e-posta gerçek değil. Sizi tehlikeli bir bağlantıya tıklamaya kandırmak için tasarlanmış bir dolandırıcılık.

Ne yazık ki, sahte güvenlik e-postaları giderek daha yaygın hale geliyor. Onlarca kimlik avı başlığını analiz ettim ve gönderim teslimat oranlarının bu dolandırıcılıklar tarafından tehlikeye atıldığı siteleri kurtarmak için kullanıcılara yardım ettim.

Bu kılavuzda, bir WordPress güvenlik e-postasının gerçek mi yoksa sahte mi olduğunu nasıl anlayacağınızı göstereceğim. Dikkat etmeniz gereken kırmızı bayrakları ve şüpheli bir e-posta alırsanız ne yapmanız gerektiğini öğreneceksiniz.

Hızlı Özet

Meşru bir WordPress güvenlik e-postası her zaman @wordpress.org alan adından gelir, asla ek içermez ve asla parolanızı istemez. Şüpheli bir e-posta alırsanız, hiçbir bağlantıya tıklamayın. Bunun yerine, resmi WordPress.org haber sitesini veya barındırma sağlayıcınızın kontrol panelini kontrol ederek iddiayı doğrulayın.

Bu Sahte WordPress Güvenlik E-postaları Nasıl Çalışır?

Dolandırıcılar akıllanıyor. Web sitesi sahiplerinin güvenlik konusunda endişelendiğini biliyorlar, bu yüzden resmi görünen e-postalar oluşturuyorlar.

WordPress, en popüler web sitesi oluşturucudur ve aynı zamanda çok güvenlidir. Kötü niyetli bilgisayar korsanlarının WordPress kodunda güvenlik açıkları bulması zordur, bu yüzden bunun yerine kimlik avını tercih ederler.

Kimlik avı (Phishing), saldırganların hassas bilgilerinizi çalmak için güvenilir kaynakları taklit ettiği bir dolandırıcılık tekniğidir. Bu e-postalar, WordPress Güvenlik Ekibi, barındırma sağlayıcınız veya bilinen bir güvenlik şirketi adına gönderilmiş gibi görünebilir.

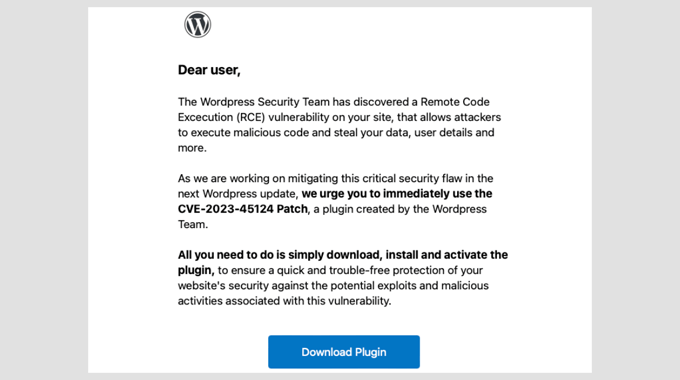

Mesaj genellikle şunları içerir:

- Sitenizdeki bir güvenlik açığı hakkında uyarı.

- “CVE-2025-45124” gibi bir isimle bir güvenlik açığına atıfta bulunulması.

- Bir bağlantıya tıklayarak veya bir güvenlik yaması indirerek harekete geçme talebi.

Ancak işin püf noktası şu: bağlantı WordPress.org'a gitmiyor. Bunun yerine, gerçek gibi görünen ancak giriş kimlik bilgilerinizi çalmak için tasarlanmış bir kimlik avı sitesine yönlendiriyor. Bazı e-postalar ayrıca kötü amaçlı yazılım içeren bir eklenti yüklemenizi de ister.

Dolandırıcılar sitenize erişim sağladıklarında, arka kapılar ekleyebilir, ziyaretçileri zararlı sitelere yönlendirebilir veya sizi tamamen kilitleyebilirler. Bu yüzden çok geç olmadan bu sahte e-postaları tanımak önemlidir.

Sahte Bir WordPress Güvenlik E-postasını Tespit Etme Yolları

Sahte bir WordPress güvenlik e-postasını tespit etmek her zaman kolay değildir. Bazı dolandırıcılar, mesajlarını meşru göstermek için logolar, profesyonel biçimlendirme ve teknik terimler kullanır.

Ancak, bu dolandırıcılıkları ele veren, kolayca tespit edilebilen belirli kırmızı bayraklar vardır. İşte en yaygın olanları:

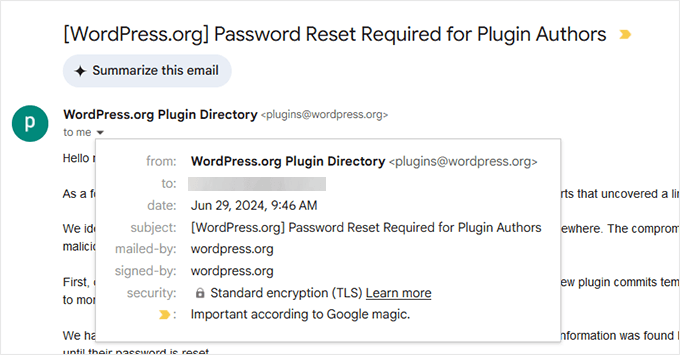

- Şüpheli E-posta Adresi: Gönderenin alan adını dikkatlice kontrol edin. Resmi WordPress e-postaları

@wordpress.org(ana alan adı) veya ara sıra@wordpress.netadreslerinden gelir. Başka herhangi bir alan adı sahtedir. - Acil Dil Kullanımı: “Hemen harekete geçin!” veya “Acil eylem gerekli!” gibi ifadeler, panik yaratmak ve düşünmeden tıklamanızı sağlamak için tasarlanmıştır.

- Kötü Dilbilgisi ve Biçimlendirme: Birçok dolandırıcılık e-postasında yazım hataları, garip ifadeler veya tutarsız markalaşma bulunur. Netlik ve ton için WordPress'ten gelen önceki e-postalarla karşılaştırın.

- Hedefle Eşleşmeyen Bağlantılar: E-postadaki herhangi bir bağlantının üzerine gelin (tıklamayın!) ve nereye gittiğini görün.

wordpress.orgadresine yönlendirmiyorsa, tıklamayın. - Beklenmeyen Ekler: WordPress, güvenlik e-postalarında asla ek göndermez. Ekli bir dosya varsa, bu bir dolandırıcılıktır.

- Şifre Talepleri: WordPress, e-posta yoluyla asla şifrenizi veya giriş bilgilerinizi istemez. Bu bilgileri isteyen herhangi bir e-posta sahtedir.

Tüm bu hileleri iş başında gördüm. Çalıştığım bir kullanıcı, sahte bir e-postadan gelen bir bağlantıya tıkladı ve farkında olmadan giriş bilgilerini verdi.

Siteleri saatler içinde ele geçirildi ve ziyaretçileri bir kimlik avı sayfasına yönlendirdi. Bu tür hikayeler, dikkatli olmanın ve her ayrıntıyı doğrulamanın ne kadar önemli olduğunu bize hatırlatıyor.

Bu kırmızı bayrakları tanımaya başladığınızda, şüpheli e-postalarla başa çıkma konusunda kendinizi daha güvende hissedeceksiniz. Unutmayın, doğrulamak için harcayacağınız birkaç saniye, sitenizi temizlemekle geçireceğiniz günlerden hatta haftalardan sizi kurtarabilir.

Bir WordPress Güvenlik E-postasının Gerçek Olduğunu mu Düşünüyorsunuz? İşte Emin Olmanın Yolları

Bazen en dikkatli web sitesi sahipleri bile iyi hazırlanmış bir güvenlik e-postası gördüklerinde tereddüt ederler. Dolandırıcılar mesajlarını gerçek göstermekte daha iyi hale geliyor.

Ancak, harekete geçmeden önce orijinalliği doğrulamanın her zaman bir yolu vardır. Güvenlikle ilgili bir e-posta aldığımda her zaman izlediğim yol budur:

1. Resmi WordPress Kaynaklarını Kontrol Edin

WordPress, WordPress.org adresinde güvenlik bildirimleri yayınlar. Bir e-postada kritik bir güvenlik açığı olduğu iddia ediliyorsa, önce resmi siteyi kontrol edin.

2. E-posta Göndericisini ve İmza Bilgilerini Kontrol Edin

Resmi WordPress e-postaları her zaman WordPress.org alan adından gönderilecektir. Bazı durumlarda, WordPress.net adresinden de gelebilirler.

3. Önceki WordPress E-postalarıyla Karşılaştırın

Daha önce WordPress'ten gerçek güvenlik e-postaları aldıysanız, ton, yapı ve markalamadaki farklılıkları kontrol edin. Sahte e-postalarda genellikle garip ifadeler, tutarsız yazı tipleri veya yanlış boşluklar bulunur.

4. Barındırma Sağlayıcınızdan Eşleşen Bir Güvenlik Bildirimi Arayın

Saygın WordPress barındırma şirketleri, web sitelerinde aşağıdakiler dahil olmak üzere doğrulanmış güvenlik güncellemeleri yayınlar:

- Bluehost

- SiteGround

- Hostinger

Barındırma sağlayıcınız konudan bahsetmemişse, e-posta sahte olabilir.

5. Tıklamadan Önce Bağlantıların Üzerine Gelin

Herhangi bir bağlantıya tıklamadan önce, nereye gittiğini görmek için üzerine gelin. wordpress.org veya barındırma sağlayıcınızın resmi sitesine işaret etmiyorsa, ona güvenmeyin.

Bilgisayar korsanları genellikle wordpress.org alan adına benzeyen ancak olmayan aldatıcı alan adları kullanır. Örneğin, security-wordpress[.]org adlı bir alan adı resmi bir WordPress alan adı değildir, ancak bazı kullanıcılar bunu zamanında fark edemeyebilir.

6. Bir WordPress Güvenlik Eklentisi Kullanın

Wordfence ve Sucuri gibi eklentiler güvenlik açıklarını izler ve gerçek güvenlik uyarıları gönderir. Eklentiniz güvenlik açığından bahsetmiyorsa, muhtemelen bir dolandırıcılıktır.

Bir keresinde bir kullanıcı bize ikna edici görünen bir güvenlik e-postası gönderdi. Bir eklenti güvenlik açığından bahsediyordu, bir CVE numarası içeriyordu ve hatta WordPress logosu vardı.

WordPress.org'u kontrol ettiğimizde, herhangi bir bahsedilme yoktu. E-posta başlığına hızlı bir bakış, şüpheli bir alan adından geldiğini gösterdi ve bunun bir kimlik avı girişimi olduğunu doğruladı.

Bu hızlı doğrulama adımları dolandırıcılıklara düşmenizi önlemeye yardımcı olabilir. Şüpheye düştüğünüzde bekleyin ve doğrulayın. Gerçek güvenlik uyarıları birkaç saat içinde kaybolmaz.

Sahte Bir Güvenlik E-postası Alırsanız Ne Yapmalısınız

Yani, sahte bir güvenlik e-postası fark ettiniz. Şimdi ne yapacaksınız?

Yapabileceğiniz en kötü şey panik yapmak ve e-postadaki herhangi bir şeye tıklamaktır. Bunun yerine, web sitenizi korumak ve dolandırıcılığı bildirmek için bu adımları izleyin.

🫸 Herhangi Bir Bağlantıya Tıklamayın

E-posta meşru görünse bile, asla bağlantılara tıklamayın veya ekleri indirmeyin. Zaten tıkladıysanız, WordPress şifrenizi hemen değiştirin.

🕵️ Web Sitenizi Şüpheli Etkinliklere Karşı Kontrol Edin

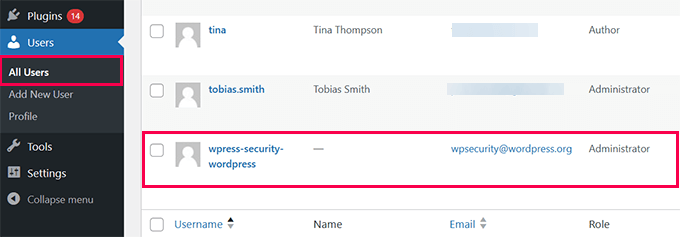

WordPress kontrol panelinize giriş yapın ve tanımadığınız yönetici kullanıcıları, yakın zamanda yüklenmiş eklentileri veya ayar değişikliklerini kontrol edin.

📨 E-postayı Barındırma Sağlayıcınıza Bildirin

Çoğu web barındırma şirketi, kimlik avı dolandırıcılıklarıyla ilgilenen özel güvenlik ekiplerine sahiptir. Barındırma sağlayıcınızın destek ekibiyle iletişime geçin ve şüpheli e-posta hakkında ayrıntılı bilgi verin.

🚩 Spam Olarak İşaretle

E-postayı gelen kutunuzda spam olarak işaretlemek, e-posta sağlayıcılarının gelecekte benzer iletileri filtrelemesine yardımcı olur. Gmail ve Outlook gibi büyük e-posta şirketlerindeki spam filtreleri inanılmaz derecede akıllıdır ve diğer birçok spam filtreleme şirketinden veri alırlar.

Bir e-postayı spam olarak işaretlediğinizde, algoritmalarına gelecekte benzer e-postaları tanımlamayı ve engellemeyi öğretirsiniz.

🔍 Güvenlik Taraması Yapın

Güvende olmak için, Wordfence veya Sucuri gibi bir WordPress güvenlik eklentisi kullanarak kötü amaçlı yazılımları tarayın. Bunu nasıl yapacağınızla ilgili bilgi için, WordPress sitenizi potansiyel olarak kötü amaçlı kodlara karşı nasıl tarayacağınız hakkındaki kılavuzumuza bakın.

Çalıştığımız bir web sitesi sahibi, sahte bir güvenlik e-postasını görmezden geldi ancak daha sonra WordPress giriş sayfasının saldırıya uğradığını öğrendi.

Neyse ki, web sitelerinde Cloudflare kuruluydu. Ücretsiz plan bile, kötü niyetli oturum açma girişimlerini engellemeye yardımcı olan temel hız sınırlama ve bot koruması içerir.

Dolandırıcılığa Kanarsanız Ne Olur?

Yukarıdaki tüm önleme ipuçlarını izlemiş olsanız bile, yine de hatalar olabilir. Sahte bir e-postadaki bir bağlantıya tıkladınız mı? Şüpheli bir eklenti yüklediniz mi? Endişelenmeyin, yalnız değilsiniz.

Aldatıldıklarını fark ettikten sonra site sahiplerinin paniğe kapıldığını gördük, ancak hızlı hareket etmek hasarı en aza indirebilir. İşte hemen yapmanız gerekenler:

1. Şifrelerinizi Değiştirin: WordPress giriş bilgilerinizi girdiyseniz, şifrenizi hemen değiştirin.

Yetkisiz erişimi önlemek için aşağıdaki parolaları da güncellemelisiniz:

- Barındırma hesabı

- FTP hesabı

- Veritabanı parolası

2. Bilinmeyen Yönetici Kullanıcıları İptal Edin: WordPress kontrol panelinize giriş yapın ve Kullanıcılar » Tüm Kullanıcılar bölümünü kontrol edin. Tanımadığınız bir yönetici hesabı görürseniz, silin.

3. Web Sitenizi Kötü Amaçlı Yazılımlara Karşı Tarayın: Kötü amaçlı dosyaları, arka kapıları veya yetkisiz değişiklikleri kontrol etmek için Wordfence veya Sucuri gibi bir güvenlik tarayıcı eklentisi kullanın.

4. Yedekten Geri Yükleyin: İdeal olarak, Duplicator gibi bir WordPress yedekleme eklentisinden kendi yedekleriniz olmalıdır. Duplicator'ı öneririz çünkü güvenli, güvenilir ve kötü bir şey olduğunda web sitenizi geri yüklemeyi çok kolaylaştırır.

Daha fazla bilgi edinmek için tam Duplicator incelememize bakın.

Bir yedeğiniz yoksa, barındırma sağlayıcınızla iletişime geçmeyi deneyin. Çoğu iyi WordPress barındırma şirketi yedekleri tutar ve web sitenizi temiz bir yedekten geri yüklemenize yardımcı olabilir.

5. Web Sitenizin Dosya Yöneticisini Kontrol Edin

Barındırma kontrol panelinize veya FTP'ye erişin ve yakın zamanda değiştirilmiş dosyaları arayın. Tanımadığınız PHP betikleri bulursanız, bunlar bir arka kapının parçası olabilir.

Hackerlar, WordPress'in çekirdek dosyalarıyla karışmak için genellikle wp-system.php, admin-logs.php veya config-checker.php gibi aldatıcı isimler kullanırlar. Bazıları abc123.php gibi rastgele dizeler kullanabilir veya /wp-content/uploads/ dizininde gizli dizinler oluşturabilir.

6. WordPress ve Tüm Eklentileri Güncelleyin

Bir saldırgan bir güvenlik açığından yararlanmışsa, sitenizi güncellemek aynı yöntemi tekrar kullanamamalarını sağlar. Eski temalar, eklentiler veya WordPress çekirdek dosyaları, hackerların yararlandığı güvenlik açıklarını içerebilir.

Gösterge Tablosu » Güncellemeler'e gidin ve en son sürümleri yükleyin. Daha fazla ayrıntı için WordPress'i güvenli bir şekilde nasıl güncelleyeceğiniz hakkındaki kılavuzumuza bakın.

Bir keresinde, sahte bir güvenlik yaması yükledikten sonra sitesi ele geçirilen küçük bir işletme sahibine yardım ettik. Hacker, ziyaretçileri bir kimlik avı sitesine yönlendiren kötü amaçlı komut dosyaları enjekte etmişti.

Neyse ki, yakın zamanda bir yedekleri vardı. Yedeklerini geri yüklemek ve şifreleri sıfırlamak web sitelerini kurtardı.

Siteniz hacklendiyse, WordPress web sitenizi temizlemek için adım adım kılavuzumuzu izleyebilirsiniz: Hacklenmiş Bir WordPress Sitesi Nasıl Onarılır (Yeni Başlayanlar İçin Kılavuz).

Web Sitenizi Gelecekteki Dolandırıcılıklardan Nasıl Korursunuz

Sahte güvenlik e-postalarını önlemek, onları tespit etmek kadar önemlidir. Dolandırıcılar her zaman yeni numaralar deneyecek olsa da, birkaç önlem almak sitenizi güvende tutabilir.

- İki Faktörlü Kimlik Doğrulamayı (2FA) Etkinleştirin: WordPress oturum açma bilgilerinize 2FA eklemek, parolanız çalınsa bile yetkisiz erişimi önler.

- WordPress Güvenlik Duvarı ve Güvenlik Eklentileri Kullanın: Cloudflare gibi bir WordPress güvenlik duvarı kullanın ve ardından Wordfence veya Sucuri gibi bir güvenlik eklentisiyle güçlendirin.

- WordPress, Eklentileri ve Temaları Güncelleyin: Her şeyi güncel tutmak, bilgisayar korsanlarının bilinen güvenlik açıklarından yararlanmasını önler.

- Hareket Etmeden Önce E-postaları Doğrulayın: Güvenlik e-postalarına yanıt vermeden önce her zaman WordPress.org ve barındırma sağlayıcınızın web sitesini kontrol edin.

- Ekibinizi Eğitin: Sitenizde birden fazla ekip üyesi çalışıyorsa, onları kimlik avı e-postalarını tanımaları ve şüpheli herhangi bir şeyi bildirmeleri konusunda eğitin.

Bu adımları izleyerek, dolandırıcıların sizi kandırmasını çok daha zorlaştıracak ve WordPress sitenizi güvende tutacaksınız.

WordPress Güvenlik E-postaları Hakkında Sıkça Sorulan Sorular

WordPress güvenlik e-postaları ve kimlik avı dolandırıcılıkları hakkında sıkça aldığımız soruları aşağıda bulabilirsiniz.

WordPress güvenlik e-postası gönderir mi?

Evet, WordPress meşru güvenlik e-postaları gönderir. Bunlar otomatik güncelleme bildirimleri, şifre sıfırlama onayları ve kritik güvenlik açıkları hakkında uyarıları içerir. Ancak, bu e-postalar her zaman @wordpress.org adresinden gelir ve sizden asla yama indirmenizi veya şüpheli bağlantılara tıklamanızı istemez.

WordPress hangi e-posta adresini kullanır?

Resmi WordPress e-postaları @wordpress.org alan adından gelir. Ara sıra @wordpress.net adresinden e-postalar görebilirsiniz, ancak bu daha az yaygındır. WordPress olduğunu iddia eden başka herhangi bir alan adı sahtedir.

Sahte bir WordPress güvenlik e-postasını nasıl bildiririm?

Kimlik avı e-postalarını e-posta istemcinizde spam olarak işaretleyerek bildirebilirsiniz. Bu, e-posta sağlayıcılarının benzer mesajları engellemesine yardımcı olur. Dolandırıcılığı ayrıca, müşterilerini hedef alan kimlik avı girişimlerini araştırmak için özel bir süreci olan barındırma sağlayıcınızın güvenlik ekibine de bildirebilirsiniz.

Sahte bir e-posta otomatik olarak kötü amaçlı yazılım yükleyebilir mi?

Bir e-postayı yalnızca açmak genellikle bilgisayarınıza veya web sitenize kötü amaçlı yazılım yükleyemez. Ancak, bağlantılara tıklamak veya ekleri indirmek hasara neden olabilir. Bu nedenle, şüpheli e-postalardaki bağlantılara asla tıklamamalısınız veya dosyaları indirmemelisiniz.

Bir Adım Önde Kalın ve Web Sitenizi Güvende Tutun

Sahte WordPress güvenlik e-postaları korkutucu gelebilir, ancak şimdi herhangi bir hasara neden olmadan önce onları nasıl tespit edeceğinizi biliyorsunuz. Unutmayın, dolandırıcılar korku ve aciliyete güvenir, ancak sakin kalarak onları alt edebilirsiniz 😎.

Bir dahaki sefere şüpheli bir e-posta gördüğünüzde, derin bir nefes alın, yavaşlayın ve ayrıntıları kontrol edin. Kontrol sizde.

E-postaları doğrulayarak, WordPress sitenizi güncel tutarak ve doğru güvenlik araçlarını kullanarak web sitenizi dolandırıcılar için çok daha zor bir hedef haline getirebilirsiniz.

Web sitesi güvenliğinizi bir sonraki seviyeye taşımak ister misiniz? Adım adım ipuçları içeren kapsamlı bir WordPress güvenlik kılavuzu derledik. Ayrıca kötü amaçlı yazılımları ve hack'leri tespit etmek için en iyi WordPress güvenlik tarayıcıları hakkındaki uzman seçimimizi de görmek isteyebilirsiniz.

Bu makaleyi beğendiyseniz, lütfen WordPress video eğitimleri için YouTube Kanalımıza abone olun. Bizi ayrıca Twitter ve Facebook'ta da bulabilirsiniz.

Bir sorunuz veya öneriniz mi var? Tartışmayı başlatmak için lütfen bir yorum bırakın.